jak zabránit útokům hrubou silou s 8 Easy Tactics

Udělejte si chvilku a odpovězte na tuto zdánlivě přímočarou otázku-kolik hesel máte? Není to tak snadné spočítat, že?

přibližně 81% potvrzených narušení dat je způsobeno slabými nebo odcizenými hesly. Ujistěte se, že Vaše heslo je silné a jedinečné!

v tomto článku se ponoříme do útoků hrubou silou-co jsou, jak je hackeři používají — a techniky prevence.

co je útok hrubou silou

útok hrubou silou patří mezi nejjednodušší a nejméně sofistikované hackerské metody. Jak název napovídá, útoky hrubou silou nejsou zdaleka jemné. Teorie za takový útok je, že pokud budete mít nekonečný počet pokusů uhodnout heslo, jste povinni mít pravdu nakonec.

útočník si klade za cíl násilně získat přístup k Uživatelskému účtu pokusem uhodnout uživatelské jméno/e-mail a heslo. Obvykle, motivem je použít narušený účet k provedení rozsáhlého útoku, ukrást citlivá data, vypnout systém, nebo kombinace těchto tří.

Vytvoření kódu, který provede tento typ útoku, nevyžaduje mnoho představivosti ani znalostí a existují dokonce široce dostupné automatizované nástroje, které předkládají několik tisíc pokusů o heslo za sekundu.

jak identifikovat útoky hrubou silou

útok hrubou silou lze snadno identifikovat a vyšetřit. Můžete je zjistit tím, že se podíváte do souborů protokolu Apache access nebo Linux. Útok zanechá řadu neúspěšných pokusů o přihlášení, jak je vidět níže:

Sep 21 20:10:10 host proftpd: yourserver (usersip) - USER theusername (Login failed): Incorrect password.funguje zamykání účtů?

uzamčení účtů po určitém počtu pokusů o nesprávné heslo je běžnou praxí při řešení pokusů o hrubou sílu. Bohužel to samo o sobě není vždy dostačující.

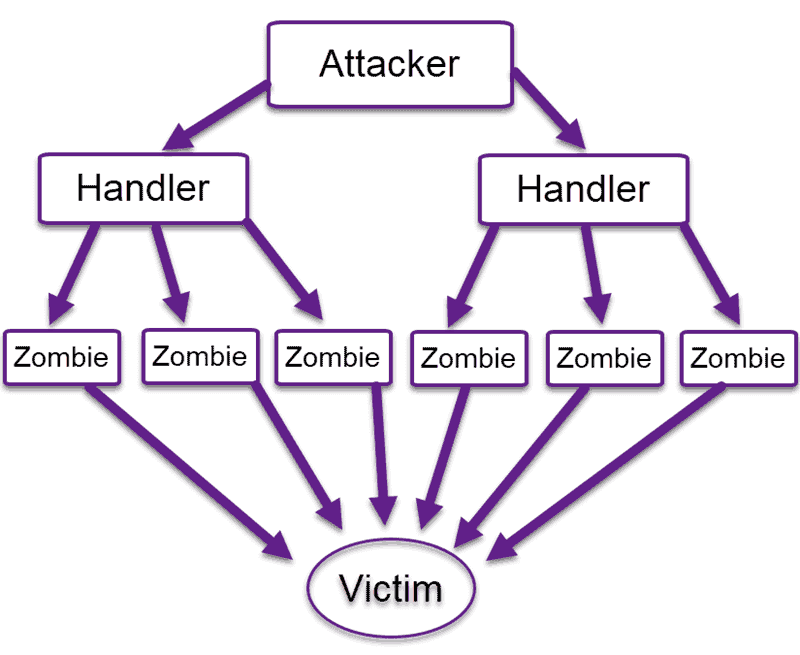

hackeři mohou zahájit rozsáhlé útoky vyzkoušením jediného hesla na několika tisících serverech. Na rozdíl od pokusu o mnoho hesel na jednom serveru tato metoda nespustí uzamčení účtu a chytře obchází tento obranný mechanismus.

například, pokud byl server často napaden, několik stovek uživatelských účtů mohlo být neustále uzamčeno. Váš server by byl snadnou kořistí pro odmítnutí služby. Buďte aktivní pro detekci a zastavení útoků DDoS.

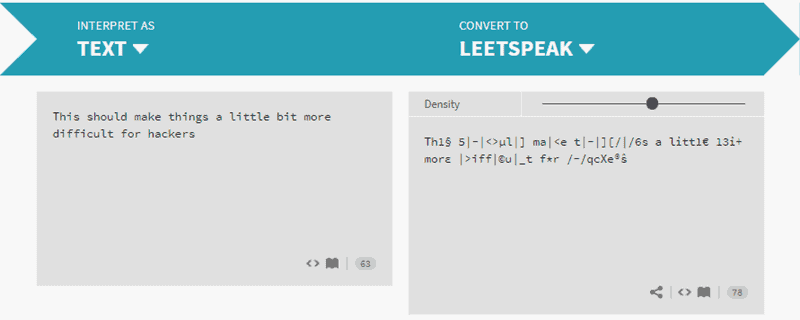

pomáhá používání „LEET-speak“?

„Leetspeak“ je internetový jazyk, který kóduje libovolný text překladem do znaků ASCII.

po určitou dobu byl Leetspeak účinným způsobem přidání další „bezpečnostní vrstvy“ do správy hesel. Hackeři se však chytili a začali používat slovníky, které nahrazují písmena běžnými znaky Leet. Totéž platí pro jiné běžné metody šifrování, jako je SHA-1.

techniky prevence útoku hrubou silou

existuje mnoho metod, jak zastavit nebo zabránit útokům hrubou silou.

nejviditelnější je silná politika hesel. Každá webová aplikace nebo veřejný server by měl vynucovat používání silných hesel. Například standardní uživatelské účty by měly mít alespoň osm písmen, číslo, velká a malá písmena a speciální znak. Servery by navíc měly vyžadovat časté změny hesla.

pojďme prozkoumat další způsoby, jak zabránit útoku hrubou silou.

- omezit neúspěšné pokusy o přihlášení

- učinit uživatele root nepřístupným přes SSH úpravou souboru sshd_config

- nepoužívejte výchozí port, upravte řádek portu v souboru sshd_configfile

- použijte

- omezte přihlášení na zadanou IP adresu nebo rozsah

- dvoufaktorové ověření

- jedinečné přihlašovací adresy URL

- monitorovat protokoly serveru

uzamčení účtu po neúspěšných pokusech

jak je uvedeno výše, implementace uzamčení účtu po několika neúspěšných pokusech o přihlášení je neúčinná, protože dělá váš server snadnou kořistí pro útoky odmítnutí služby. Pokud se však provádí s progresivním zpožděním, tato metoda se stává mnohem účinnější.

uzamčení účtu s postupným zpožděním uzamkne účet pouze na stanovenou dobu po určeném počtu neúspěšných pokusů o přihlášení. To znamená, že automatizované nástroje pro útok hrubou silou nebudou tak užitečné. Administrátoři se navíc nebudou muset zabývat odemykáním několika stovek účtů každých 10 minut.

učinit uživatele Root nepřístupným přes SSH

pokusy SSH hrubou silou se často provádějí na kořenovém uživateli serveru. Úpravou souboru sshd_config zajistěte, aby byl uživatel root nepřístupný přes SSH. Nastavte možnosti ‚ DenyUsers root ‚a‘ PermitRootLogin no‘.

upravte výchozí Port

většina automatizovaných útoků SSH se pokouší na výchozím portu 22. Takže spuštění sshd na jiném portu by se mohlo ukázat jako užitečný způsob řešení útoků hrubou silou.

Chcete-li přepnout na nestandardní port, upravte řádek portu v souboru sshd_config.

použijte

všichni jsme si zvykli vidět na internetu. Nikdo nemá rád, když se snaží pochopit něco, co vypadá, jako by to bylo načmáráno dvouletým, ale nástroje, jako je vykreslení automatizovaných robotů, jsou neúčinné.

tento jediný požadavek na zadání slova nebo počtu koček na generovaném obrázku je vysoce účinný proti robotům, přestože hackeři začali používat nástroje pro optické rozpoznávání znaků, aby se dostali přes tento bezpečnostní mechanismus.

mějte na paměti, že použití nástrojů, jako je negativně ovlivňuje uživatelský dojem.

omezte přihlášení na zadanou IP adresu nebo rozsah

pokud povolíte přístup pouze z určené IP adresy nebo rozsahu, útočníci hrubou silou budou muset tvrdě pracovat, aby tuto překážku překonali a násilně získali přístup.

je to jako umístit bezpečnostní obvod kolem vašich nejcennějších dat a každý, kdo nepochází ze správné IP adresy, nemá přístup.

můžete to nastavit tak, že prohledáte port vzdáleného přístupu na statickou IP adresu. Pokud nemáte statickou IP adresu, můžete místo toho nakonfigurovat VPN. Jednou nevýhodou je, že to nemusí být vhodné pro každý případ použití.

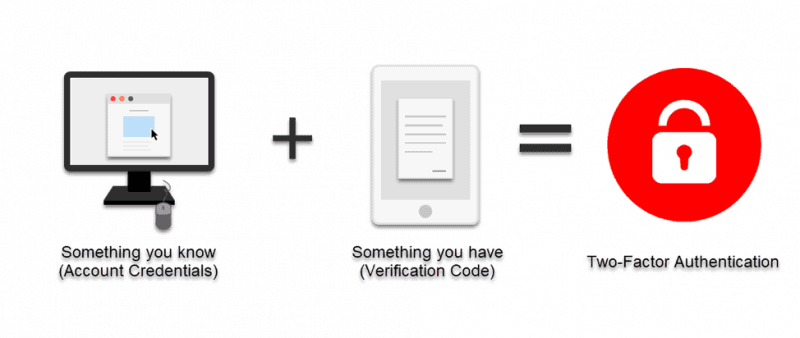

používá 2faktorovou autentizaci (2FA)

dvoufaktorová autentizace je mnohými považována za první linii obrany proti útokům hrubou silou. Implementace takového řešení výrazně snižuje riziko možného narušení dat.

skvělá věc na 2FA je, že samotné heslo nestačí. I když útočník heslo poruší, musel by mít přístup k vašemu smartphonu nebo e-mailovému klientovi. Velmi vytrvalí útočníci se mohou pokusit tuto překážku překonat, ale většina se otočí a hledá snadnější cíl.

Poznámka: dvoufaktorová autentizace je velmi účinná proti mnoha typům útoků, včetně útoků keyloggerů. HIPAA a PCI) a vládní agentury, jako je FBI, to vyžadují pro přihlášení mimo web. Pokud používáte WordPress, zde se dozvíte, jak nastavit dvoufaktorové ověřování pro WordPress.

použijte jedinečné přihlašovací adresy URL

Vytvořte jedinečné přihlašovací adresy URL pro různé skupiny uživatelů. To nezastaví útok hrubou silou, ale zavedení této další proměnné dělá věci trochu náročnější a časově náročnější pro útočníka.

monitorujte protokoly serveru

nezapomeňte pečlivě analyzovat soubory protokolu. Administrátoři vědí, že soubory protokolu jsou nezbytné pro údržbu systému.

aplikace pro správu protokolu, jako je Logwatch, vám mohou pomoci provádět každodenní kontroly a automaticky generovat denní zprávy.

začněte aktivní prevenci & ochrana před útoky hrubou silou dnes

zkušený a vytrvalý útočník vždy najde způsob, jak se nakonec vloupat.

nicméně implementace kombinace výše uvedených metod minimalizuje šance, že se stanete obětí útoku hrubou silou. Hrubou silou útočníci jako snadná kořist, a jsou s největší pravděpodobností odvrátit a hledat jiný cíl, pokud hodíte klíč ve svých pracích.