Come prevenire gli attacchi di forza bruta con 8 Easy Tactics

Prenditi un secondo e rispondi a questa domanda apparentemente semplice: quante password hai? Non è così facile contare, vero?

Circa l ‘ 81% delle violazioni dei dati confermate sono dovute a password deboli o rubate. Assicurati che la tua password sia forte e unica!

In questo articolo, ci tuffiamo in attacchi di forza bruta — quello che sono, come gli hacker li stanno usando, e le tecniche di prevenzione.

Che cosa è un attacco di forza bruta

Un attacco di forza bruta è tra i metodi di hacking più semplici e meno sofisticati. Come suggerisce il nome, gli attacchi di forza bruta sono tutt’altro che sottili. La teoria alla base di un tale attacco è che se si prende un numero infinito di tentativi di indovinare una password, si sono tenuti ad avere ragione alla fine.

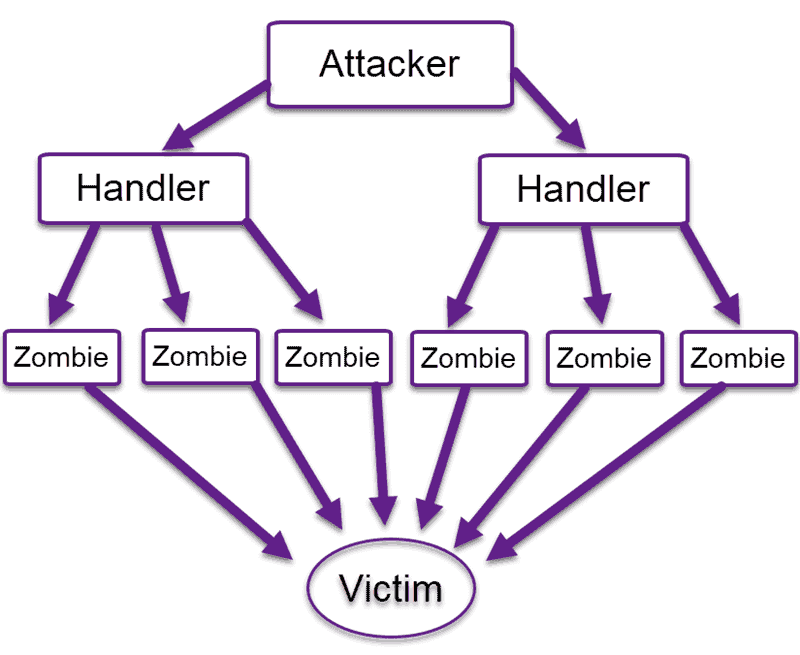

L’attaccante mira a ottenere con forza l’accesso a un account utente tentando di indovinare il nome utente/e-mail e la password. Di solito, il motivo dietro di esso è quello di utilizzare l’account violato per eseguire un attacco su larga scala, rubare dati sensibili, spegnere il sistema, o una combinazione dei tre.

La creazione di codice che esegue questo tipo di attacco non richiede molta immaginazione o conoscenza, e ci sono anche strumenti automatici ampiamente disponibili che inviano diverse migliaia di tentativi di password al secondo.

Come identificare gli attacchi di forza bruta

Un attacco di forza bruta è facile da identificare e indagare. È possibile rilevarli esaminando il log di accesso di Apache o i file di log di Linux. L’attacco lascerà una serie di tentativi di accesso non riusciti, come si vede di seguito:

Sep 21 20:10:10 host proftpd: yourserver (usersip) - USER theusername (Login failed): Incorrect password.Il blocco degli account funziona?

Bloccare gli account dopo un certo numero di tentativi di password errati è una pratica comune di trattare con tentativi di forza bruta. Purtroppo, questo da solo non è sempre sufficiente.

Gli hacker possono lanciare attacchi su larga scala provando una singola password su diverse migliaia di server. Al contrario di tentare molte password su un singolo server, questo metodo non attiva il blocco dell’account e ignora abilmente questo meccanismo difensivo.

Ad esempio, se un server è stato attaccato frequentemente, diverse centinaia di account utente potrebbero essere bloccati costantemente. Il tuo server sarebbe facile preda per il denial-of-service. Essere proattivi per rilevare e fermare gli attacchi DDoS.

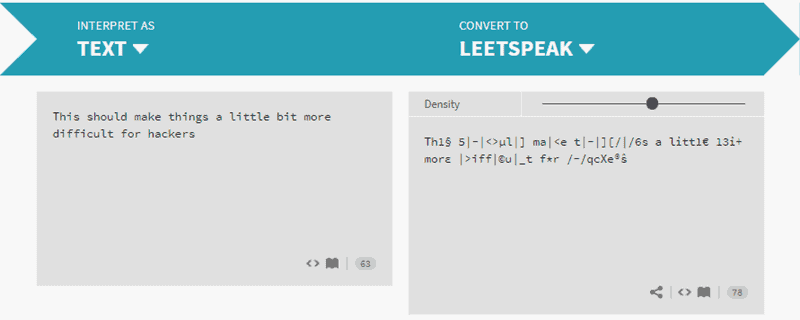

L’uso di” LEET-speak ” aiuta?

“Leetspeak” è un linguaggio internet che codifica qualsiasi testo traducendo in caratteri ASCII.

Per qualche tempo, Leetspeak è stato un modo efficace per aggiungere un altro “livello di sicurezza” alla gestione delle password. Tuttavia, gli hacker hanno preso piede e hanno iniziato a utilizzare dizionari che sostituiscono le lettere con caratteri Leet comuni. Lo stesso vale per altri metodi di crittografia comuni, come SHA-1.

Tecniche di prevenzione degli attacchi di forza bruta

Esistono molti metodi per fermare o prevenire gli attacchi di forza bruta.

La più ovvia è una politica di password complessa. Ogni applicazione Web o server pubblico dovrebbe imporre l’uso di password complesse. Ad esempio, gli account utente standard devono contenere almeno otto lettere, un numero, lettere maiuscole e minuscole e un carattere speciale. Inoltre, i server dovrebbero richiedere frequenti modifiche della password.

Studiamo altri modi per prevenire un attacco di forza bruta.

- Limite di tentativi di login falliti

- Rendere l’utente root inaccessibile via SSH modificando il file sshd_config

- non utilizzare una porta di default, modificare la porta di linea sshd_configfile

- Uso

- Limite di account di accesso a un determinato indirizzo IP o un intervallo

- l’autenticazione a Due fattori

- Univoco login Url

- Monitorare i log del server

Blocco account dopo tentativi falliti

Come detto sopra, l’implementazione di un blocco account dopo diversi tentativi di accesso non riusciti è inefficace in quanto rende il server facile preda di attacchi denial-of-service. Tuttavia, se eseguito con ritardi progressivi, questo metodo diventa molto più efficace.

I blocchi degli account con ritardi progressivi bloccano un account solo per un determinato periodo di tempo dopo un determinato numero di tentativi di accesso non riusciti. Ciò significa che gli strumenti automatici di attacco a forza bruta non saranno così utili. Inoltre, gli amministratori non avranno a che fare con lo sblocco di diverse centinaia di account ogni 10 minuti o giù di lì.

Rendi inaccessibile l’utente root tramite SSH

I tentativi di forza bruta SSH vengono spesso eseguiti sull’utente root di un server. Assicurati di rendere l’utente root inaccessibile tramite SSH modificando il file sshd_config. Impostare le opzioni ‘DenyUsers root’ e ‘PermitRootLogin no’.

Modifica la porta predefinita

La maggior parte degli attacchi SSH automatizzati viene tentata sulla porta predefinita 22. Quindi, eseguire sshd su una porta diversa potrebbe rivelarsi un modo utile per affrontare gli attacchi di forza bruta.

Per passare a una porta non standard, modificare la riga della porta nel file sshd_config.

Usa

Ci siamo abituati a vedere su Internet. A nessuno piace cercare di dare un senso a qualcosa che sembra essere stato scarabocchiato da un bambino di due anni, ma strumenti come render bot automatizzati inefficaci.

Quel singolo requisito per inserire una parola, o il numero di gatti su un’immagine generata, è altamente efficace contro i bot, anche se gli hacker hanno iniziato a utilizzare strumenti di riconoscimento ottico dei caratteri per superare questo meccanismo di sicurezza.

Tieni presente che l’uso di strumenti come questo ha un impatto negativo sull’esperienza dell’utente.

Limita gli accessi a un indirizzo IP o Intervallo specificato

Se si consente l’accesso solo da un indirizzo IP o intervallo designato, gli aggressori di forza bruta dovranno lavorare sodo per superare tale ostacolo e ottenere con forza l’accesso.

È come mettere un perimetro di sicurezza attorno ai tuoi dati più preziosi e a tutti coloro che non provengono dall’indirizzo IP giusto non è consentito l’accesso.

È possibile impostarlo eseguendo l’ambito di una porta di accesso remoto su un indirizzo IP statico. Se non si dispone di un indirizzo IP statico, è possibile configurare una VPN invece. Uno svantaggio è che questo potrebbe non essere appropriato per ogni caso d’uso.

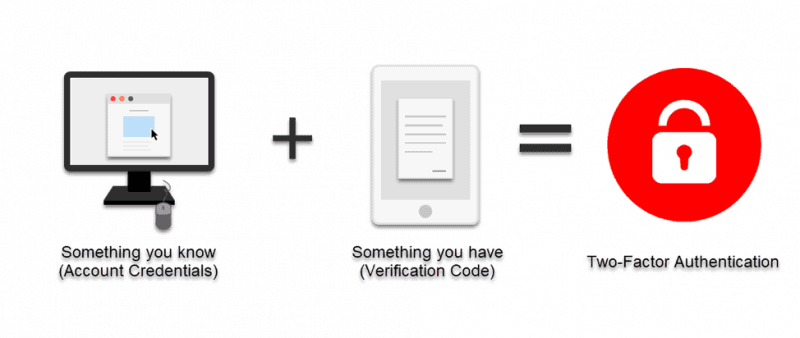

Utilizza l’autenticazione a 2 fattori (2FA)

L’autenticazione a due fattori è considerata da molti la prima linea di difesa contro gli attacchi di forza bruta. L’implementazione di tale soluzione riduce notevolmente il rischio di una potenziale violazione dei dati.

La cosa grandiosa di 2FA è che la password da sola non è sufficiente. Anche se un utente malintenzionato crepe la password, avrebbero dovuto avere accesso al vostro smartphone o client di posta elettronica. Gli aggressori molto persistenti potrebbero cercare di superare quell’ostacolo, ma la maggior parte si girerà e cercherà un bersaglio più facile.

Nota: L’autenticazione a due fattori è molto efficace contro molti tipi di attacchi, inclusi gli attacchi keylogger. Molte linee guida sulla sicurezza prevedono l’uso di 2FA (ad esempio, HIPAA e PCI) e le agenzie governative, come l’FBI, lo richiedono per gli accessi fuori sede. Se si utilizza WordPress, imparare qui come impostare l’autenticazione a due fattori per WordPress.

Usa URL di accesso univoci

Crea URL di accesso univoci per diversi gruppi di utenti. Questo non fermerà un attacco di forza bruta, ma l’introduzione di questa variabile aggiuntiva rende le cose un po ‘ più impegnative e dispendiose in termini di tempo per un utente malintenzionato.

Monitora i log del server

Assicurati di analizzare diligentemente i file di log. Gli amministratori sanno che i file di registro sono essenziali per il mantenimento di un sistema.

Le applicazioni di gestione dei log, come Logwatch, possono aiutarti a eseguire controlli giornalieri e a generare automaticamente report giornalieri.

Inizia la prevenzione attiva& Protezione dagli attacchi di forza bruta oggi

Un attaccante esperto e persistente troverà sempre un modo per irrompere.

Tuttavia, l’implementazione di una combinazione dei metodi sopra descritti riduce al minimo le possibilità di diventare vittima di un attacco di forza bruta. Gli aggressori di forza bruta come facile preda, e sono più propensi a girare via e la ricerca di un altro bersaglio se si getta una chiave nelle loro opere.