så här installerar du SSL-certifikat på Apache för CentOS 7

introduktion

SSL-certifikat är små datafiler som intygar ägande av en offentlig kryptografisk nyckel. Certifikatutfärdare (CA) garanterar att nyckeln tillhör en organisation, server eller annan enhet som anges i certifikatet.

när en användare via sin webbläsare får åtkomst till en certifierad webbplats krypteras informationen med en unik offentlig nyckel. Data kan bara dekrypteras med hjälp av en unik privat nyckel som finns på värdservern. Denna höga krypteringsnivå förhindrar obehöriga försök att komma åt informationen.

i den här handledningen lär du dig hur du installerar ett SSL-certifikat på CentOS 7.

förutsättningar

- en användare med sudo-privilegier

- åtkomst till en kommandorad (Ctrl-Alt-T)

- en CentOS 7-maskin

- ett giltigt domännamn med DNS pekat på servern

så här får du ett SSL-certifikat

det finns flera sätt att få certifikat:

- med hjälp av en automatiserad och gratis certifikatutfärdare som Let ’ s Encrypt-projektet.

- kommersiella certifikatmyndigheter tillhandahåller certifikat mot en avgift (Comodo, DigiCert, GoDaddy)

- alternativt är det möjligt att skapa ett självsignerat certifikat. Denna typ av certifikat är användbar för teständamål eller för användning i en utvecklingsmiljö.

om du fortfarande funderar på vilken typ av certifikat du behöver, eller vilken CA att välja, har vi utarbetat en omfattande guide till SSL-certifikat, privata nycklar och CSR för att hjälpa dig i processen.

betrodda certifikatutfärdare verifierar inte självsignerade certifikat. Användare kan inte använda den för att validera identiteten på sin server automatiskt.

installera SSL-certifikat med Let ’s Encrypt

Let’ s Encrypt är en gratis, öppen och automatiserad certifikatutfärdare. Den använder certbot software tool för att administrera certifikat automatiskt.

Certbot är ett mycket automatiserat verktyg. Se till att din Apache-installation är giltig och att du har en virtuell värd konfigurerad för din domän/dina domäner. Du bör först läsa vår handledning om hur du installerar Apache på CentOS 7 om du behöver hjälp med att konfigurera din brandvägg och virtuella värdar.

Certbot Installation

1. Använd kommandoterminalen för att installera EPEL-förvaret och yum-utils:

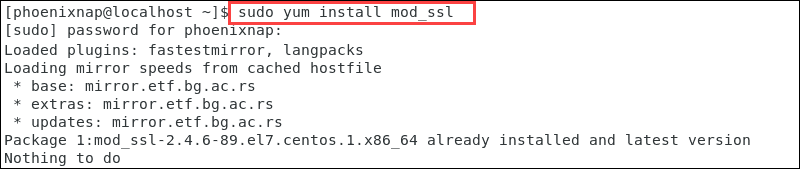

sudo yum –y install epel-release yum-utils2. Installera sedan en modul som stöder SSL för Apache:

sudo yum -y install mod_ssli det här exemplet är den senaste versionen av modulen redan tillgänglig.

3. Vi kan nu installera certbot för Apache:

sudo yum –y install python-certbot-apache4. När installationen har gått kan du starta processen för att få ett certifikat genom att ange:

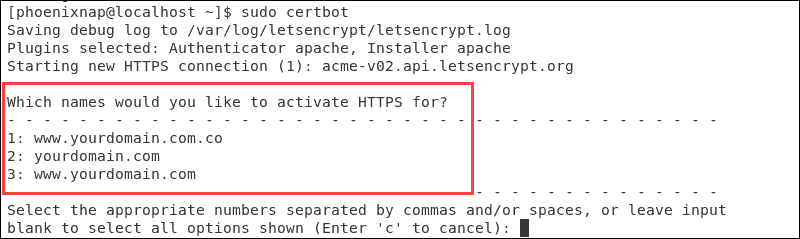

sudo certbot –apache –d yourdomain.comAlternativt kan du starta certbot genom att skriva:

sudo certbot5. Kunden ber dig att ange en e-postadress och att läsa och acceptera användarvillkoren. Certbot listar sedan de domäner som är tillgängliga på din server. Aktivera HTTPS för specifika domäner eller alla genom att lämna fältet tomt.

nästa prompt låter dig tvinga alla förfrågningar för att säkra HTTPS-åtkomst.

när du har gjort dina val bekräftar meddelandet på terminalen att du har aktiverat kryptering för din domän.

Automatisk Certifikatförnyelse

certifikaten som utfärdats av Let ’ s Encrypt är giltiga i 90 dagar. Kommandot certbot renew kontrollerar de installerade certifikaten och försöker förnya dem om de är mindre än 30 dagar från utgången. För att automatisera denna process, skapa ett cron-jobb för att utföra kommandot regelbundet.

Använd din föredragna textredigerare för att definiera hur ofta du ska utföra kommandot förnya:

sudo crontab -eange den här raden och spara crontab:

* */12 * * * /usr/bin/certbot renew >/dev/null 2>&1hur man installerar SSL-certifikat med Comodo

1. Det första steget är att skicka in en Certifikatsigneringsbegäran till en certifikatutfärdare. Vår detaljerade guide om hur du skapar en certifikatsigneringsbegäran (CSR) med OpenSSL är en utmärkt resurs om du behöver hjälp med denna process.

2. När en certifikatutfärdare certifierar din begäran får du en kopia av ditt SSL-certifikat. Du kan nu installera certifikatet på din CentOS 7-server.

det här exemplet visar hur du installerar ett certifikat från en betald SSL-leverantör, Comodo.

3. När Comodo verifierar din CSR begäran, ladda ner SSL-filer. Kopiera dem (ComodoRSACA.crt) och det primära certifikatet (dindomän.crt), till din Apache-serverkatalog. Den privata nyckeln som genereras under CSR-processen (Certificate Signing Request) måste vara på samma server.

konfigurera virtuella värdar för SSL

Aftr du har certifierat domänen och placerat nyckelfilerna på servern, nästa steg är att konfigurera de virtuella värdarna för att visa certifikatet.

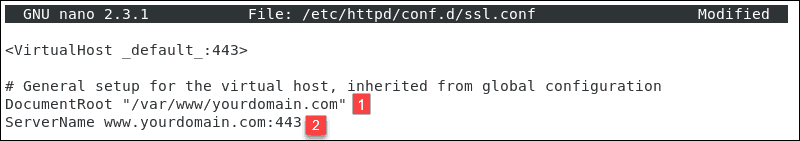

1. Öppna SSL-konfigurationsfilen:

sudo nano /etc/httpd/conf.d/ssl.conf2. Redigera konfigurationsfilen för att peka på rätt filer på din server.

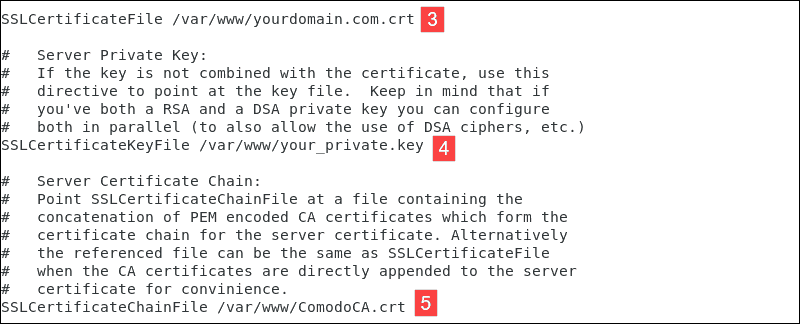

Avkommentera följande rader under avsnitt <VirtualHost_default_: 443> och ange rätt filvägar:

- DocumentRoot ”/var / www / yourdomain.com”

- servernamn yourdomain.com: 443

- SSLEngine på

- SSLCertificateFile-sökvägen till din certifikatfil.

- SSLCertificateKeyFile-sökvägen till din nyckelfil.

- SSLCertificateChainFile-den mellanliggande Comodo-certifikatfilen.

3. När du har gjort nödvändiga ändringar, avsluta filen (Ctrl+X) och tryck på y för att spara ändringarna.

4. Testa din Apache-konfiguration innan du startar om. Se till att syntaxen är korrekt genom att skriva:

sudo apachectl configtest5. När systemet har bekräftat att syntaxen är korrekt startar du om Apache:

sudo systemctl restart httpddu har nu ställt in din Apache-server för att använda SSL-certifikatet.

hur man skapar ett självsignerat SSL-certifikat

ett självsignerat certifikat är användbart för testning, i utvecklingsmiljöer och på ett intranät.

1. Som med Let ’ s Encrypt ger mod_ssl Apache-modulen stöd för SSL-kryptering:

sudo yum –y install mod_ssl2. Skapa en ny katalog för att lagra den privata nyckeln:

sudo mkdir /etc/ssl/privatekey3. Begränsa åtkomst till den katalogen endast till root-användaren:

sudo chmod 700 /etc/ssl/privatekey4. Generera ett självsignerat certifikat med detta OpenSSL-kommando:

sudo openssl req -x509 -new -newkey rsa:2048 -nodes -days 365 -keyout /etc/ssl/privatekey/ yourdomain.key -out /etc/ssl/certs/yourdomain.csrdetta är en detaljerad översikt över elementen:

- openssl-aktiverar OpenSSL programvara

- req-indikerar att vi kräver en CSR

- – x509-anger att använda X. 509 signeringsbegäran

- – new-newkey-generera en ny nyckel

- rsa:2048-generera en 2048-bitars RSA matematisk nyckel

- – noder-ingen DES, vilket betyder kryptera inte den privata nyckeln i en PKCS # 12-fil

- – dagar 365-antal dagar som certifikatet är giltigt för

- – keyout-anger domänen du genererar en nyckel för

- – out-anger namnet på filen som innehåller CSR

se till att ersätta dindomän med din faktiska domän.

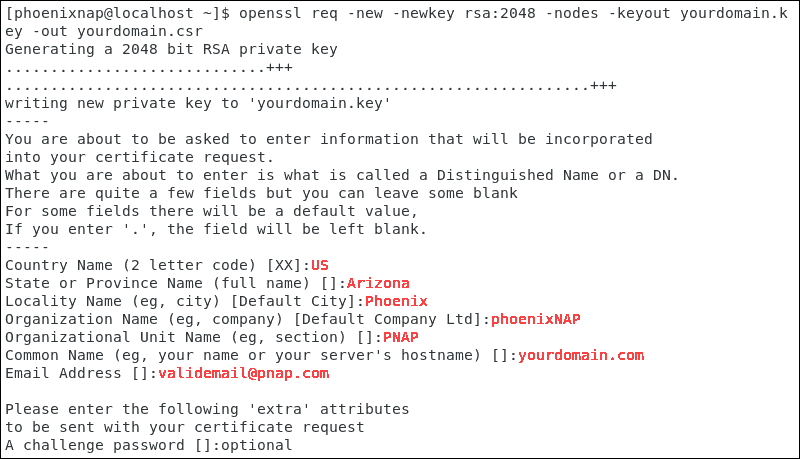

5. Systemet lanserar ett frågeformulär som du kan fylla i.

ange din information i de tillgängliga fälten:

- landsnamn – använd en 2-bokstavs landskod

- stat – staten där domänägaren är inkorporerad i

- ort – staden där domänägaren är inkorporerad i

- organisationsnamn – en enhet som äger domänen

- organisationsnamn –avdelningen eller gruppen i din organisation som arbetar med certifikat

- vanligt namn – oftast, det fullt kvalificerade domännamnet (FQDN)

- e – postadress – kontakta e-postadress

- utmaning lösenord-definiera ett valfritt lösenord för din nyckelpar

bilden representerar ett exempelfrågeformulär i CentOS 7.

6. Fortsätt att konfigurera den virtuella värden för att visa det nya certifikatet. Processen är identisk med stegen som beskrivs i kapitel 2, konfigurera virtuella värdar för SSL.

7. Testa din Apache-konfiguration innan du startar om. För att se till att syntaxen är korrekt, skriv:

sudo apachectl configtest8. När systemet har bekräftat att syntaxen är korrekt startar du om Apache:

sudo systemctl restart httpddu har nu konfigurerat din Apache-server för att använda ditt självsignerade SSL-certifikat och bör kunna besöka din webbplats med SSL aktiverat.

Hur kontrollerar jag om ett SSL-certifikat är giltigt?

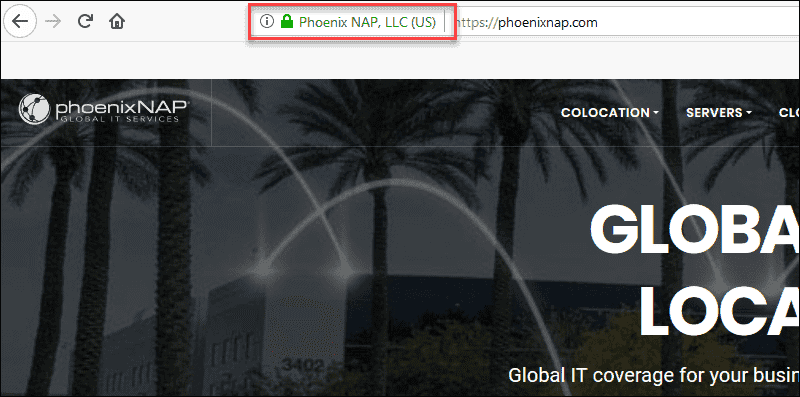

för att kontrollera om ett SSL-certifikat är giltigt kan du offentligt tillgängliga tjänster, till exempel SSL-Servertestet. Bekräfta status för ditt certifikat och kontrollera om alla detaljer är korrekta.

alternativt kan du komma åt din webbplats med https:// för att se om SSL-certifikatet är synligt. Det gröna hänglåset indikerar att det extra krypteringsskiktet är närvarande.

slutsats

genom att följa dessa instruktioner har du säkrat trafik på din CentOS Linux-distributionswebbplats genom att implementera ett SSL-certifikat.

ditt nya SSL-certifikat säkerställer att all data som passerar mellan webbservern och webbläsare förblir privat och säker.