Hvordan fange voice pakker for feilsøking VoIP

En av de beste metodene for feilsøking av problemer på nettverket for å finne årsaken til dårlig talekvalitet eller forstyrrelse Av VoIP-tjenester, er å fange talepakker i sanntid og lagre dem slik at vi kan analysere dem senere. Når folk ringer teledynamics teknisk støtte, vi noen ganger be dem om å vise oss sine pakkeopptak filer slik at vi kan bidra til å identifisere problemet. I denne artikkelen undersøker vi praktiske metoder for å fange talepakker på forskjellige steder i nettverket.

Fange pakker

Med Mindre du har et sofistikert nettverksovervåkingssystem som observerer og registrerer hendelser på nettverket, er det lite sannsynlig at du vil ha direkte og umiddelbar tilgang til relevant informasjon om flyten av talepakker i infrastrukturen. Så, når stemmen degradering streik, en av de første tingene du bør gjøre for å finne årsaken til problemet er fange pakker på strategiske steder i nettverket. Hvordan velge plasseringen av fangst er noe vi dekket i vår siste artikkel om feilsøking av dårlig talekvalitet og vil ikke bli utdypet her. I stedet ser vi på de praktiske aspektene ved å fange talepakker.

Prosess

for å fange pakker er det nødvendig med flere ting:

- Først, en overvåking datamaskin som kjører pakke fangst og analyse programvare. I de fleste tilfeller vil dette være en bærbar Pc som kjører Wireshark.

- Deretter trenger du et inngangspunkt på nettverket som lar deg koble den bærbare datamaskinen til å fange pakkene.

- Endelig en konfigurasjon av nettverksutstyret slik at pakker kan sendes til overvåkingsdatamaskinen for fangst og lagring.

Overvåking datamaskin

Wireshark kan lastes ned og installeres på Alle Windows eller Mac datamaskin gratis. Installasjonen er rask og enkel, og operasjonen er ganske intuitiv. Bruk av en bærbar pc er fordelaktig fordi du kanskje må overvåke nettverket ditt på forskjellige steder, så det er viktig å være mobil nok til å flytte fra datarom til datarom. Vi går i detalj om Wireshark og hvordan du bruker Den i vår gratis guide til feilsøking Av VoIP-problemer ved Hjelp Av Wireshark.

Forbereder inngangspunktet

det vi har kalt «inngangspunktet» til nå, er ganske enkelt en spesielt konfigurert Ethernet-port på en nettverksenhet som overvåkingsdatamaskinen kan kobles til. En slik port kan konfigureres på flere steder. Det kan enten være på en nettverksbryter som Både Pcer og IP-telefoner kobler til, eller det kan være på EN IP-telefon selv. Begge scenariene er beskrevet nedenfor.

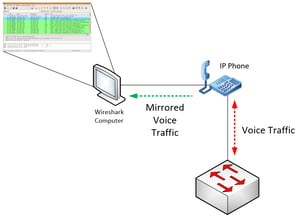

Portspeiling

Portspeiling er en funksjon som følger med de fleste merker av administrerte svitsjer. Den brukes til å kopiere innkommende og utgående pakker fra flere porter som bryter og sende dem til en enkelt port. Portene der trafikken kopieres kalles kildeporter, og porten som de kopierte pakkene sendes til, kalles destinasjonsporten. Overvåkingsdatamaskinen er koblet til destinasjonsporten, hvorfra den mottar all den speilede trafikken. Denne destinasjonshavnen er det vi til nå har referert til som inngangspunkt. Diagrammet nedenfor viser driften av portspeiling på en bryter.

Merk i diagrammet ovenfor at en slik konfigurasjon vil tillate deg å fange pakker til Og Fra En Hvilken Som Helst VoIP-enhet som er koblet til bryteren, inkludert IP-Telefoner, talegateways og IP Pbxer. Dette er spesielt nyttig når feilsøkingsprosedyren krever at du undersøker BÅDE SIP-kontrolltrafikk og talepakkene selv på flere fysiske punkter på et nettverk.

noen punkter å huske på når du konfigurerer portspeiling inkluderer:

- selv om taletrafikk vanligvis bruker svært lite båndbredde, er det også annen trafikk på nettverket, og pakkeopptaksfiler kan bli veldig store, veldig raskt. Derfor bør pakkeopptaks intervaller holdes til et minimum.

- Vær forsiktig så du ikke oversubscribe destinasjonsporten ved å overvåke for mange kildeporter. Dette kan resultere i å miste noen pakker, så vel som i en nedbrytning i nettverksytelsen.

- speilingsfunksjonen bruker ekstra CPU-og minneressurser og bør brukes med forsiktighet på produksjonsnettverk.

- selve portspeilingsprosessen påvirker ikke trafikken til og fra enhetene som er koblet til kildeportene.

- selv om dette kan variere mellom switch-leverandører, vil overvåkningsdatamaskinen som er koblet til målporten, vanligvis ikke ha nettverkstilgang, så tilkobling til internett eller andre nettverksressurser vil ikke være tilgjengelig for den datamaskinen.

Overvåking på EN IP-telefon

de FLESTE IP-telefoner har i dag En Annen Ethernet-port, slik at du kan koble både en telefon og EN PC til en enkelt bryterport. Noen høyere-end telefoner har evnen til å gi en stemme pakke overvåking tjeneste Til Denne Ethernet-port som speiler talepakker til den tilkoblede PC. Denne konfigurasjonen er vist i detalj nedenfor.

i et slikt scenario må selve telefonen støtte denne funksjonen og må konfigureres til å speile trafikk fra En Ethernet-port til en Annen. Hvis Du installerer Wireshark på den tilkoblede PCEN, kan du fange og analysere speilede talepakker som utveksles mellom telefonen og bryteren.

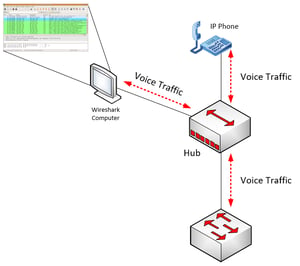

hvis telefonprodusenten ikke støtter denne funksjonen, kan du bruke følgende hack ved hjelp av en gammel Ethernet-hub. I motsetning til en bryter, vil en hub ta alle rammer inn på en port og sende dem ut av alle andre porter. Små fem-eller åtte-port huber er fortsatt tilgjengelig på markedet, så du kan fortsatt få tak i en hvis du ikke har en. Eksternt, en hub vil se det samme som en bryter, så sørg for at det står «hub» på etiketten!

Opprett en topologi som ligner på følgende med navet:

en hub trenger ikke å være (og kan faktisk ikke være) konfigurert som en bryter for speilingsfunksjonen, fordi dette er måten en hub opererer per definisjon. Resultatet er at noen stemme trafikk kommer til OG FRA ip-telefonen vil automatisk bli replikert og sendt til overvåking datamaskinen.

Filtrering fanget pakker

som du kan se, med prosessene vi har beskrevet, alle datapakker, enten de er for signalering, tale eller data, vil bli fanget og «dumpet» til målporten og på overvåkingsdatamaskinen for fangst. Hvordan i all verden skal du kunne sortere gjennom så mange millioner pakker for å finne de få du trenger for å fortsette med feilsøkingen din? Det er her kraften til pakkesniffere som Wireshark kommer inn. Packet sniffere er i stand til effektivt å analysere gjennom fanget pakker og plukke ut de av en bestemt stemme samtale og vise dem på skjermen. Kraftige filtreringsprosesser brukes til å vise feilsøkingsprogrammet relevant informasjon mens du filtrerer ut all unødvendig støy. Mer om hvordan du bruker disse kraftige funksjonene finner du i vår gratis guide til feilsøking Av VoIP-problemer ved Hjelp Av Wireshark.

Konklusjon

når det oppstår problemer på nettverket, er det viktig å vite hvordan man fanger pakkepakkestrømmer for analyse, spesielt Når Det gjelder VoIP-problemer. Dette gjør at du kan komme til roten av problemet så raskt som mulig, og har det diagnostisert og løst i minst mulig tid.

Du kan også like:

Bruke Wireshark til å feilsøke VoIP

Feilsøking av dårlig talekvalitet På VoIP-systemer

FORDELENE MED SDN For VoIP