VoIP Hacking: hur det fungerar och hur du skyddar din VoIP-telefon

VoIP-telefonsystem skiljer sig från traditionella inställningar eftersom du inte behöver kopparledningar som sträcker sig över hela kontoret. Anslutningar görs praktiskt taget med en Internetanslutning. Men det orsakar ofta säkerhet ett stort problem: allt är värd i molnet. Hacking ett telefonsystem är inte så långsökt som du kanske tror.

Internet of Things revolution betyder att allt görs online. Telefonsystemet gör det utmanande att verifiera uppringare och kan springa in i nya dataöverträdelser. Således är socialteknik vanligt.

om någon använder VoIP för att utföra en attack kan de få tillgång till känslig kunddata.

i den här guiden delar vi:

- Vad är VoIP hacking?

- de vanligaste typerna av VoIP hacking

- hur man förhindrar VoIP hacks

- hur din leverantör kan förhindra hacking

Vad är VoIP hacking?

VoIP hacking är en typ av attack som en person använder för att infiltrera ditt företag telefonsystem. De kan lyssna på samtal, rack upp dyra räkningar, och stjäla känslig information–både om ditt företag och dina kunder.

Hacks händer vanligtvis när en av dina anställda av misstag ger information till en bedragare. Dessa typer av social ingenjörskonst bedrägerier står för 97% av alla malware attacker.

hackare riktar sig till personer som arbetar i kundservice och i Network Operations Center (NOC), som agerar som någon annan. Personalen kan omedvetet ge obehörig åtkomst till hackaren, och de tar kontroll över ditt VoIP-telefonsystem.

tillgång till ditt företags telefonsystem kan starta andra attacker. Till exempel kan ett VoIP-hack få tillgång till informationen för att ladda ditt kreditkort, efterlikna ditt företag och få tillgång till privat kundinformation.

det är viktigt att hålla dig uppdaterad om hur affärstelefonsystem äventyras och granska de steg du och din leverantör kan vidta för att säkra kommunikation.

fem typer av VoIP-hacking

VoIP-telefonsystem har olika nätverkssäkerhetsrisker än andra traditionella telefonsystem på grund av deras installation. Här är de fem vanligaste typerna av VoIP hacking att vara medveten om.

obehörig användning

denna typ av attack är när hackare använder ditt företags telefonsystem för att ringa telefonsamtal.

hackare kan använda ditt telefonsystem för att använda robocalling och automatisk uppringning programvara. Människor som svarar i telefonen till din nummerpresentation kommer att höra ett förinspelat meddelande ber dem att göra något-som anger deras kreditkortsnummer för att ” bekräfta sitt konto.”Det är inte ditt företag att ringa samtalet. Hackaren har nu tillgång till all den informationen.

hackare kan också bedriva bedräglig aktivitet med din legitima företagstelefontjänst. Ditt nummerpresentation visas när de ringer telefonsamtal med ditt VoIP-system. De kan efterlikna ditt företag för att bluffa kunder ur sin privata information.

den värsta delen? Obehörig användning av ditt VoIP-system kan gå oupptäckt, särskilt om du tar en DIY-inställning till installationen. Kontrollera regelbundet dina samtalsloggar och historik och ställ in varningar om du går över en viss gräns. På så sätt kommer du att meddelas om obehörig användning förr än senare.

Vägtullbedrägeri

Vägtullbedrägeri uppstår när hackare ringer internationella samtal till andra enheter. Vägtullar för dessa långväga telefonnummer kan vara dyra och kommer att faktureras från ditt konto. En svindlande 27 miljarder dollar går förlorad på grund av avgiftsbedrägeri, enligt Trend Micro.

angripare kan rikta in sig på användare och administratörer med phishing-bedrägerier för att få obehörig åtkomst till ditt VoIP-system.

till exempel lämnar hackare ditt finansteam en röstbrevlåda som ber dem att verifiera sin bankinformation. Din anställd vet inte skillnaden, så de returnerar telefonsamtalet och ger verifieringskoderna—till exempel ditt telefonsystemslösenord eller IP-adress.

hackaren har sedan information som de kan använda för att hacka ditt VoIP-telefonsystem och göra dyra fjärrsamtal.

nummerpresentation spoofing

när telefonen ringer och nummerpresentation visas, litar du på numret som visas?

Nummerpresentation är inte alltid ett tillförlitligt sätt att verifiera den person som ringer dig. Angripare kan använda falska uppringnings-ID och utnyttja dem i samordning med en annan attack, som socialteknik.

anställda lägger ofta ett högt värde på en uppringares telefonnummer eller namn. Så, om de får ett samtal från någon som verkar komma från deras VoIP-leverantör, de kan luras att exponera viktig information.

att ge den informationen, ofta utan att inse att det inte är vem du förväntade dig i andra änden, kan ge hackare tillgång till ditt företags VoIP-system.

avlyssning

tar du betalningar via telefon eller ber kunder att ringa dig för att ge personlig information? I så fall vill du förhindra avlyssning. Det här är när hackare lyssnar på dina telefonsamtal i realtid eller inspelningar som röstmeddelanden.

avlyssning är endast möjlig när anslutningen är okrypterad eller själva det lokala nätverket bryts. Osäkra Wi-Fi—nätverk-de utan Transport Layer Security (TLS) och Real-time Transport Protocol (SRTP) — kan bjuda in angripare att övervaka nätverket.

avlyssning tillåter hackare att samla in information om ditt företag och dina kunder. De kan komma åt varje interaktion ditt företag har haft.

beroende på vilka samtal de lyssnar på finns det risk för hackare:

- sälja dina kunders privata information

- sälja proprietär information till dina konkurrenter

- muta ditt företag eller kunder. De kan till exempel be om en kontant summa för att hålla inspelningarna privata, beroende på samtalets Art.

socialteknik

forskning visar att 62% av företagen upplevde en socialteknisk attack 2018. Det är en vanlig typ av VoIP hacka eftersom det lever på människor, inte teknik.

hackare försöker bygga relationer med sina offer så att de tycker att det är ett äkta samtal, men det är det inte. Samtalet är en hackare som efterliknar någon annan för att lura dig att lämna över känslig information.

Social ingenjörskonst används av angripare eftersom de lever på det faktum att människor verkligen vill vara trevlig. Det är obekvämt att säga nej när någon ber om något—särskilt om du inte har någon anledning att tvivla på vem de säger att de är.

det finns också en brist på medvetenhet kring sociala ingenjörskampanjer. Anställda är sällan utbildade om riskerna med bedrägliga telefonsamtal från angripare som döljer ett nummerpresentation.

angripare byter på människor för att extrahera information om ett mål som kan användas för senare. Detta kan inkludera falska kontoförfrågningar, som att verifiera ditt konto och trakassera eller hota offer baserat på de uppgifter de har förvärvat.

dessa känslomässigt laddade situationer pressar personalen till att göra något just nu, och det går mot rätt procedur är det rätta att göra.

11 defensiv taktik för att härda VoIP

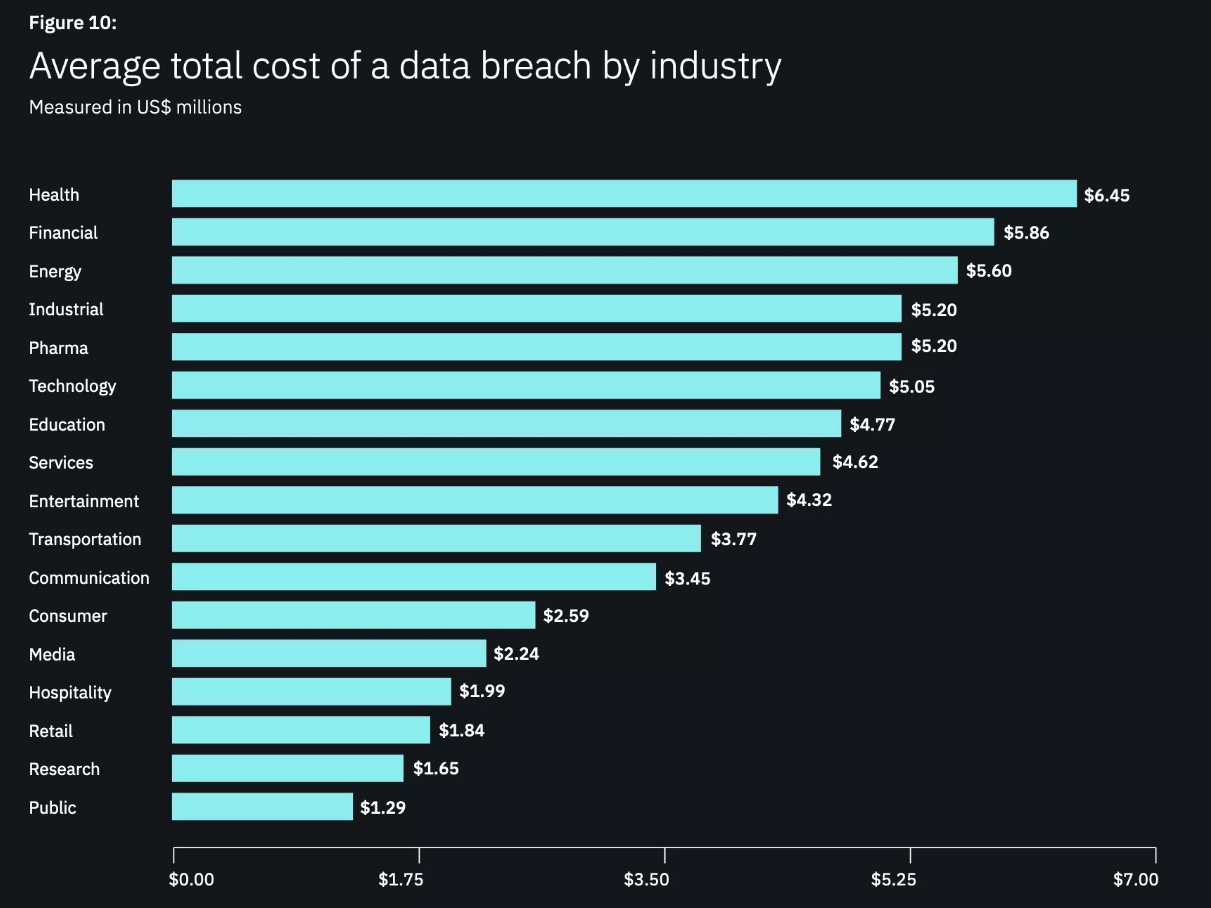

var och en av VoIP hack som anges ovan är kostsamma för företag. Den genomsnittliga kostnaden per rekord stulen är $242 för USA. företag-vilket gör det dyrt och skadligt om du blir offer för ett hack.

men det är inte alla dåliga nyheter. De flesta VoIP-sårbarheter kan elimineras med bättre medvetenhet, regelbunden utbildning och proaktiva steg som ditt interna team kan vidta för att stärka ditt försvar.

här är 11 bästa praxis att överväga för att förhindra att ditt företag kommer Under attack.

Välj rätt VoIP-leverantör

ett säkert telefonsystem börjar med den leverantör du har valt. En svag leverantör gör det lättare för hackare att infiltrera ditt telefonnätverk och få tillgång till privat information.

det är därför du bör alltid kontrollera deras säkerhetspolicy innan du tecknar ett avtal med någon VoIP-tjänsteleverantör. Du vill se till att de:

- dela sina åtaganden till deras nätverk säkerhet och motåtgärder som de har på plats

- förklara hur man rapporterar en sårbarhet

- har en handlingsplan om ett hack händer

- har ackrediteringar som visar att de är up-to-date på säkerhet

- dela en ansvarsfull säkerhet avslöja program

- demonstrera god säkerhetspraxis

ta dig tid att dyka in i detta och fråga om dina leverantörers certifieringar. De bör kunna ge dig denna information på begäran. Om de inte gör det, gå vidare till en annan VoIP-leverantör.

kontroll administratörsåtkomst

administrativ åtkomst till din VoIP-infrastruktur innebär att användaren kan styra allt som rör ditt företags telefonsystem. Användaren kan hantera fakturering, gå konferenssamtal, ställa in nya linjer, och leda till dyrare intrång.

du bör vara extremt försiktig med vilka anställda får administrativ åtkomst till ditt VoIP-telefonsystem.

att ge alla tillgång ökar sannolikheten för en socialteknisk attack. Människor gör misstag, men med rätt behörigheter är deras inverkan begränsad. Det är enkelt, ge inte administrativ kontroll till personer som inte behöver det.

ju fler anställda det är att övertyga, desto mer riskerar du att bli offer för en bluff och ge hackaren administrativ åtkomst till ditt nätverk.

använd en VPN för fjärråtkomst

Gartner rapporterar att 82% av företagsledarna planerar att låta sin personal arbeta på distans. Dessa avlägsna personal kommunicera med sina medarbetare och kunder via telefon, vilket gör dem sårbara för VoIP hacking.

ett virtuellt privat nätverk (VPN) krypterar dock dessa telefonsamtal. Ditt fjärrteam installerar en VPN på sina arbetsenheter—inklusive deras smartphone eller softphone.

det skapar en stark koppling mellan den enheten och ditt telefonsystem, precis som du skulle ha på kontoret. De startar samtal från ditt säkra nätverk, snarare än deras hemnätverk som kan ha sin egen uppsättning sårbarheter.

det gör det nästan omöjligt för hackare att avlyssna de samtal som din avlägsna arbetskraft gör.

använd en VPN och aktivera slutpunktsfiltrering

VPN du använder bör ha ett alternativ för att aktivera slutpunktsfiltrering. Detta begränsar anslutningen till skadliga webbplatser.

VPN-leverantörer som Sophos och Cisco använder slutpunktsfiltrering för att blockera nätverket från att komma åt webbplatser som kan ladda ner skadlig kod, eller lämna över information som hackare kan använda mot dig, till exempel en offentlig IP-adress.

detta stärker den totala nätverksanslutningen och enhetens integritet. Det finns mindre risk för att personalen omedvetet besöker en webbplats och äventyrar din telefonsystemsäkerhet.

det är också bra att ha en Wi-Fi Security VPN för att säkra din anslutning från cyberbrottslingar. Det finns ett antal lösningar där ute som ger detta extra lager av skydd. Aura-ett Wi — Fi security VPN-företag-spårar cirka 350K skadliga program varje dag.

Testa ditt nätverk

det är inte ovanligt för småföretag att installera sitt VoIP-system en gång och aldrig titta på det igen. Men gör detta lämnar dig i riskzonen för en VoIP hacka. Inställningen du använder kanske inte längre är så säker som den en gång var.

genom att regelbundet kontrollera ditt nätverk kan du upptäcka eventuella hål i din VoIP-säkerhet. Administratörer bör regelbundet utvärdera åtkomst och bästa praxis för att undvika kompromisser.

till exempel kan du se det:

- personal som lämnade företaget för två år sedan har fortfarande konton

- dina administratörslösenord har inte ändrats på två år

- anslutningsgatewayen har inte Transport Layer Security (TLS) eller Real-time Transport Protocol (SRTP), vilket innebär att VoIP-samtal inte är krypterade

din IT-avdelning bör också göra en årlig säkerhetskontroll. Detta ”penetrationstest” simulerar en hacker och avgör om nätverket är säkert. Eventuella brister bör ses över och åtgärdas så snart som möjligt.

övervaka dina samtal och åtkomstloggar

en samtalslogg är historiken för inkommande och utgående samtal som ditt företag har gjort. Det är dock inte bara användbart för försäljningsändamål. Tillgång till dessa samtalsloggar innebär att du kan se:

- datum och tid för varje samtal

- hur många samtal du ringer till ett visst nummer

- platsen för dina samtal, både företagssidan och dina kundplatser.

du kan enkelt se om ditt VoIP-telefonsystem har hackats med dessa loggar. Att regelbundet övervaka dina samtalsloggar innebär att du får veta hur ”normalt” ser ut. Eventuella avvikelser som kan signalera ett hack kan upptäckas—även innan dina samtalsgränser stoppar dem.

på samma sätt visar en åtkomstlogg vem som har loggat in på ditt VoIP-telefonsystem. Om du upptäcker en ovanlig IP-adress eller ser att din administratör loggade in klockan 11 (när de sov) kommer du att upptäcka en inkräktare.

Bygg medvetenhet kring starka lösenord

när du ställer in din VoIP-lösning kommer din leverantör att ge ett standardlösenord som hjälper dig att komma igång. Men det är viktigt att ändra ditt lösenord från standardinställningen så snart som möjligt.

men det räcker inte alltid för att säkra ditt VoIP-telefonsystem. Du måste bygga medvetenhet kring starka lösenord med din personal. Undvik de vanligaste lösenorden och undvik att upprepa samma kombinationer.

upprepa lösenordsanvändning, känd som credential stuffing, innebär att en hacker kan komma åt andra plattformar om de knäcker den här och vice versa. Om de kan räkna ut en kundtjänstagents Facebook-lösenord, kommer de att prova samma kombination på ditt VoIP-telefonsystem. Lösenorden för varje VoIP-konto ska vara helt unika.

sikta dessutom på längre lösenkoder snarare än de som innehåller specialelement för att uppfylla minimiteckengränsen.

komplexa lösenord med utropstecken, stora bokstäver och specialtecken är svåra att komma ihåg. Personalen kan skriva ner dem på klisterlappar eller spara dem i deras e—post-som båda är relativt lätt för hackare att hitta.

säkerhetsexperter på Black Hills rekommenderar dock att du skapar långa lösenord. Det är svårare och längre att knäcka ett 20-tecken lösenord än det är ett med åtta tecken. Och det är lättare att komma ihåg.

på så sätt gör du det svårare för en hacker att få tillgång till ditt VoIP-system. Standard, osäker lösenord är inte där väntar på att bli hackad.

använd tvåfaktorsautentisering

dessa dagar är ett starkt lösenord inte tillräckligt avskräckande för en hackare. Det är inte omöjligt för smarta, erfarna hackare att knäcka ett lösenord-varför du borde ha tvåfaktorsautentisering för ditt VoIP-telefonsystem.

tvåfaktorsautentisering lägger till ytterligare ett säkerhetslager ovanpå ditt lösenord. Användare måste autentisera sin inloggning genom att:

- spela in sig själva och säga en hemlig kod

- skanna en QR—kod med en autentiseringsapp

- med deras fingeravtrycks-ID

med en av dessa ytterligare autentiseringsfunktioner kommer hackare inte att kunna få tillgång till din VoIP-lösning-även om de har ditt lösenord. Endast personer med rätt andra stegs referenser kan komma in.

träna ditt team på cybersäkerhet

bara ett säkerhetshål i ditt telefonsystem kan lämna dig utsatt för ett VoIP-hack. Samma koncept gäller för din personal, för: en outbildad personal kan göra ett misstag som orsakar en dyr dataintrång i ditt företag telefonsystem.

när du är ombord på din personal, ge en mini-utbildning om cybersäkerhet. Förklara vikten av ett starkt lösenord, installera en VPN på sin enhet och utbilda dem om olika typer av VoIP-Hack.

men kom ihåg: säkerhet är inte ett enda jobb. Gör det till en prioritet att schemalägga cybersäkerhetsutbildning för dina teammedlemmar så att de inte blir slappa.

har en policy för hantering av mobila enheter

visste du att 59% av affärsmän använder minst tre enheter på jobbet? Din personal kan ta med sina personliga enheter, eller en annan bärbar dator, till kontoret. Var och en av dessa enheter måste vara up-to-par säkerhet-wise.

se till att personalens personliga enheter inte exponerar ett hål i ditt telefonsystem—särskilt om de använder dessa enheter för att ringa VoIP-samtal. Du kan göra det med en policy för hantering av mobila enheter med detaljer som:

- alla personliga enheter måste vara anslutna till Wi-Fi-nätverket för krypterade röstkonversationer

- programvaran på den mobila enheten måste vara uppdaterad om den används för affärsändamål

- alla smartphones måste ha fingeravtrycks-ID för att låsa upp enheten

- personalen måste rapportera alla stulna eller felplacerade enheter omedelbart

ha en svarsplan klar vid ett brott

hackare blir smartare och de har tillgång till ett växande antal verktyg för att få tillgång till ditt företags telefonsystem. Ibland är din interna säkerhetstaktik inte tillräckligt stark för att avskräcka dem.

du bör alltid ha en dataintrång svarsplan, oavsett hur starka dina säkerhetsåtgärder är. Detta dokument beskriver vad du ska göra i händelse av en attack. Du kommer inte att springa runt som en huvudlös kyckling som undrar vad du ska göra—vilket ökar stressen i hela hacket.

en katastrofberedskapsplan kommer också att vara till nytta. Forskning visar att 40% av småföretag misslyckas med att öppna igen efter en stor katastrof. Men att vidta åtgärder för att beskriva vad du ska göra hjälper till att minimera risken för att du går under efter ett dataintrång.

Är Din VoIP-Leverantör Gör Sin Del?

som du kan se finns det flera åtgärder du kan vidta för att göra ditt VoIP-telefonsystem säkrare. Men ibland inträffar dataöverträdelser till följd av leverantörens misstag.

här är sju sätt att bekräfta om din leverantör gör sin del.

kontrollera om ackrediteringar (som HIPAA-efterlevnad)

det enklaste sättet att göra en kortlista över VoIP-leverantörer är att kontrollera om de har ackrediteringar. Det här är certifikat som visar att din valda leverantör uppfyller branschstandardens säkerhetsstandarder.

om ditt företag är verksamt inom specifika branscher behöver du din VoIP-leverantör för att ha relevanta ackrediteringar också. Ta sjukvård till exempel, det är branschen med flest cyberattacker eftersom hackare kommer att få tillgång till massor av känsliga personuppgifter.

Health Insurance Portability and Accountability Act (HIPAA) syftar till att hjälpa företag att säkra hälsorelaterade data. Det fungerar som en grundläggande säkerhetsnivå som alla företag måste ha om de lagrar patientjournaler. Din VoIP-leverantör måste vara HIPAA-kompatibel om du är i den här sektorn.

leta efter intrångsförebyggande system

ett intrångsförebyggande system gör vad det står på tin: förhindrar hackare från att hacka ditt VoIP-telefonsystem. Kontrollera om din leverantör erbjuder detta.

det kommer vanligtvis i två delar:

- VoIP – trafikspårning: din VoIP – telefonleverantör ska kunna spåra trafik i ditt telefonnätverk. För många inkommande samtal kan vara en DDOS-attack. Övervakning av denna trafik kan blockera samtalen innan ditt nätverk blir överväldigat och stängs av.

- varningar för misstänkt aktivitet: varningsskyltarna för ett VoIP-hack kan innehålla en tillströmning av samtal, fler internationella samtal eller inloggningar från andra enheter. Leta efter en VoIP-leverantör som varnar dig när dessa saker händer så att du kan ta bort risken.

leta efter samtalskryptering

hackare kan få tillgång till ditt VoIP-system via osäkra Internetanslutningar. När de har kommit in i ditt Wi-Fi-nätverk kan de avlyssna all nätverkstrafik, inklusive samtal som kommer in och ut från ditt kontor.

Transport Layer Security (TLS) döljer data som överförs från datacentret till dina VoIP-enheter. Det autentiserar också att personen bakom samtalet är vem du förväntar dig att de ska vara, vilket gör det mer uppenbart när ett nummerpresentation förfalskas.

krypterade röstkonversationer lägger till ett extra lager av säkerhet till din internetanslutning. Med TLS från din VoIP-leverantör är det nästan omöjligt för en hacker att hämta samtalsdata som du passerar genom ditt telefonnätverk.

uppdatera firmware på VoIP-enheter

nästan varje del av affärsprogramvaran släpper regelbundna uppdateringar. Dessa uppdateringar till den faktiska firmware kan släppa nya funktioner, reparera buggar-och ännu viktigare, fixa säkerhetshål.

det är viktigt att se till att firmware som din VoIP-leverantör levererar alltid är uppdaterad. Du kan kontrollera om leverantören kommer att installera dessa uppdateringar för dig. Men om inte, bör du kunna logga in på ditt onlinekonto och göra det manuellt.

kom ihåg att göra detta på alla dina VoIP-enheter också. En enhet som körs med svag, gammal firmware kan vara hålet hackare behöver för att styra ditt telefonsystem.

kontrollera VoIP-samtalsgränsalternativ

tidigare nämnde vi att en av de vanligaste VoIP-hackarna är caller ID spoofing. Det händer när en hackare får tillgång till ditt VoIP-nätverk och använder ditt konto för att ringa dyra fjärrsamtal.

din VoIP-leverantör kan dock skydda mot attacker. Sök efter funktioner som begränsar samtal med:

- tid på dagen

- enhet

- användare

på så sätt flaggas en stor tillströmning av samtal omedelbart. Hackarna som använder din information för att ringa fjärrsamtal upptäcks (och blockeras) innan de rackar upp några stora räkningar.

VoIP hacks är förebyggbara

VoIP är ett säkert telefonsystem som är mer tillförlitligt och modernt än ett traditionellt telefonsystem. Men med allt lagrat i molnet behöver du extra säkerhetsfunktioner för att se till att din installation är säker.

det finns ingen bättre tid än nu att kontrollera om ditt VoIP-telefonsystem är lufttätt. Bara det minsta säkerhetshålet kan exponera dina data för hackare, som kan använda den informationen mot dig och dina kunder.

men kom ihåg att leverantören du väljer är lika viktig som de försiktighetsåtgärder du vidtar.

här på Nextiva har vårt cloud PBX-system de säkerhetsfunktioner vi har nämnt och mer. Dessutom stöds vårt nätverk av åtta militära datacenter. Att säga att vi är engagerade i säkerhet är en underdrift.

Julie Bai är produktchef på Nextiva, ucaas evangelist, No-bull communicator och översättare för människor, hundälskare och mor till en adorably aktiv pojke.