VoIP Hacking: hogyan működik & hogyan védi a VoIP telefon

VoIP telefon rendszerek különböznek a hagyományos beállítások, mert nem kell réz vezetékeket, hogy ível át az egész irodában. A kapcsolatok gyakorlatilag internetkapcsolattal készülnek. De ez gyakran nagy gondot okoz a biztonságnak: mindent a felhőben tárolnak. A telefonrendszer feltörése nem olyan erőltetett, mint gondolnád.

a dolgok internetének forradalma azt jelenti, hogy minden online történik. A telefon rendszer teszi kihívást, hogy ellenőrizze a hívók és ugródeszka az új adatok megsértése. Így a szociális tervezés gyakori.

ha valaki VoIP-t használ támadás végrehajtására, hozzáférhet az érzékeny ügyféladatokhoz.

ebben az útmutatóban megosztjuk:

- mi a VoIP hackelés?

- a VoIP hackelés leggyakoribb típusai

- hogyan lehet megakadályozni a VoIP hackelést

- hogyan akadályozhatja meg a szolgáltató a hackelést

mi a VoIP hackelés?

VoIP Hacker egy olyan típusú támadás, hogy egy személy használja, hogy beszivárog az üzleti telefon rendszer. Meghallgathatják a hívásokat, drága számlákat állíthatnak fel, és ellophatják az érzékeny információkat–mind az Ön vállalkozásáról, mind az ügyfeleiről.

a hackek általában akkor fordulnak elő, amikor az egyik alkalmazott véletlenül információt ad egy csalónak. Az ilyen típusú szociális mérnöki csalások az összes rosszindulatú támadás 97% – át teszik ki.

a hackerek az ügyfélszolgálatban és a Network Operations Centerben (Noc) dolgozó embereket célozzák meg, akik valaki másként működnek. A személyzet tudatlanul engedély nélküli hozzáférést biztosíthat a hackerhez, és átveszi az irányítást a VoIP telefonrendszer felett.

az üzleti telefonrendszerhez való hozzáférés más támadásokat is indíthat. Például egy VoIP hack hozzáférhet az információkhoz, hogy feltöltse a hitelkártyáját, megszemélyesítse vállalkozását, és hozzáférjen a privát ügyféladatokhoz.

fontos, hogy folyamatosan tájékozódjon az üzleti telefonrendszerek veszélyeiről, és tekintse át, milyen lépéseket tehet Ön és szolgáltatója a kommunikáció biztonsága érdekében.

ötféle VoIP hackelés

a VoIP telefonrendszerek beállításuk miatt eltérő hálózati biztonsági kockázatokkal rendelkeznek, mint más hagyományos telefonrendszerek. Itt van a VoIP hackelés öt leggyakoribb típusa, amelyekről tisztában kell lenni.

jogosulatlan használat

ez a fajta támadás az, amikor a hackerek az üzleti telefonrendszert használják telefonhívásokhoz.

a hackerek az Ön telefonrendszerét használhatják robothívó és automatikus tárcsázó szoftverek használatára. Azok az emberek, akik válaszolnak a telefonra az Ön hívóazonosítójára, egy előre rögzített üzenetet fognak hallani, amelyben arra kérik őket, hogy tegyenek valamit—például írják be hitelkártya-számukat a “fiókjuk megerősítéséhez”.”Ez nem a te dolgod, hogy a hívást, bár. A hackernek most már hozzáférése van az összes információhoz.

a hackerek csalárd tevékenységet is folytathatnak a törvényes üzleti telefonszolgáltatás használatával. A hívóazonosító akkor jelenik meg, amikor telefonhívásokat kezdeményeznek a VoIP rendszer segítségével. Megszemélyesíthetik az Ön cégét, hogy átverjék az ügyfeleket személyes adataikból.

a legrosszabb rész? A VoIP rendszer jogosulatlan használata észrevétlen maradhat, különösen, ha DIY megközelítést alkalmaz a beállításhoz. Rendszeresen ellenőrizze a hívásnaplókat és az előzményeket, és állítson be riasztásokat, ha meghalad egy bizonyos korlátot. Így előbb, mint utóbb értesítést kap a jogosulatlan felhasználásról.

autópályadíj-csalás

autópályadíj-csalás akkor fordul elő, amikor a hackerek nemzetközi hívásokat kezdeményeznek más eszközökre. Ezeknek a távolsági telefonszámoknak az útdíjai drágák lehetnek, és számlázásra kerülnek a fiókjából. A Trend Micro szerint megdöbbentő 27 milliárd dollár elveszett az autópályadíj-csalás miatt.

a támadók adathalász csalásokkal célozhatják meg a felhasználókat és az adminisztrátorokat, hogy jogosulatlan hozzáférést szerezzenek a VoIP rendszeréhez.

például a hackerek hangpostát hagynak a pénzügyi csapatnak, amely arra kéri őket, hogy ellenőrizzék banki adataikat. Az alkalmazott nem ismeri a különbséget, ezért visszaadja a telefonhívást, és megadja az ellenőrző kódokat—például a telefonrendszer jelszavát vagy az IP-címet.

a hacker ezután olyan információkkal rendelkezik, amelyek segítségével feltörheti a VoIP telefonrendszert és drága távolsági hívásokat kezdeményezhet.

hívófél-azonosító hamisítás

amikor a telefon csörög, és megjelenik a hívófél-azonosító, megbízik-e a megjelenített számban?

a Hívóazonosító nem mindig megbízható módszer az Önt hívó személy igazolására. A támadók hamis hívóazonosítókat használhatnak, és kihasználhatják őket egy másik támadással, például a social engineering-rel.

az alkalmazottak gyakran nagy értéket tulajdonítanak a hívó fél telefonszámának vagy nevének. Így, ha hívást kapnak valakitől, aki úgy tűnik, hogy a VoIP szolgáltatójától származik, becsaphatják őket a Fontos információk feltárásában.

ennek az információnak a megadása, gyakran anélkül, hogy észrevennénk, hogy nem az, akire számítottál a másik végén, hozzáférést adhat a hackereknek az üzleti VoIP rendszeréhez.

lehallgatás

telefonon keresztül fogad el fizetést, vagy kéri az ügyfeleket, hogy hívják fel Önt személyes adatok megadására? Ha igen, akkor meg akarja akadályozni a lehallgatást. Ez az, amikor a hackerek hallgatni a valós idejű üzleti telefonhívások vagy felvételek, mint a hangposta.

a lehallgatás csak akkor lehetséges, ha a kapcsolat nincs titkosítva, vagy maga a helyi hálózat sérül. A nem biztonságos Wi—Fi hálózatok-a Transport Layer Security (TLS) és a Real — time Transport Protocol (SRTP) nélküli hálózatok-támadókat hívhatnak meg a hálózat megfigyelésére.

a lehallgatás lehetővé teszi a hackerek számára, hogy információkat gyűjtsenek vállalkozásáról és ügyfeleiről. Hozzáférhetnek minden olyan interakcióhoz, amelyet vállalkozása folytatott.

attól függően, hogy milyen beszélgetéseket hallgatnak, fennáll a hackerek veszélye:

- az Ügyfelek Személyes adatainak eladása

- saját információk eladása versenytársainak

- megvesztegetve vállalkozását vagy ügyfeleit. Például készpénzösszeget kérhetnek a felvételek magánjellegének megőrzése érdekében, a hívás jellegétől függően.

Social engineering

a kutatások azt mutatják, hogy a vállalkozások 62% – a tapasztalt szociális mérnöki támadást 2018-ban. Ez egy általános típusú VoIP hack, mert zsákmányol az emberek, nem Technológia.

a hackerek megpróbálnak kapcsolatokat építeni áldozataikkal, hogy azt gondolják, hogy ez valódi hívás, de nem az. A hívás egy hacker, aki valaki másnak adja ki magát, hogy becsapjon téged érzékeny információk átadására.

a social engineering-et a támadók használják, mert zsákmányolják azt a tényt, hogy az emberek valóban kedvesek akarnak lenni. Kényelmetlen nemet mondani, ha valaki kér valamit-különösen, ha nincs oka kételkedni abban, hogy kinek mondja magát.

a társadalmi mérnöki kampányok körében is hiányzik a tudatosság. Az alkalmazottakat ritkán oktatják a támadók csalárd telefonhívásainak kockázatairól, amelyek álcázzák a hívófél-azonosítót.

a támadók embereket zsákmányolnak, hogy információkat nyerjenek ki egy célpontról, amelyet később felhasználhatnak. Ez magában foglalhatja a hamis fiókkéréseket, például a fiók ellenőrzését, valamint az áldozatok zaklatását vagy fenyegetését a megszerzett adatok alapján.

ezek az érzelmileg feltöltött helyzetek arra kényszerítik a személyzetet, hogy most tegyen valamit, és hogy a megfelelő eljárás ellen menni a helyes dolog.

11 védekező taktika a VoIP megkeményítésére

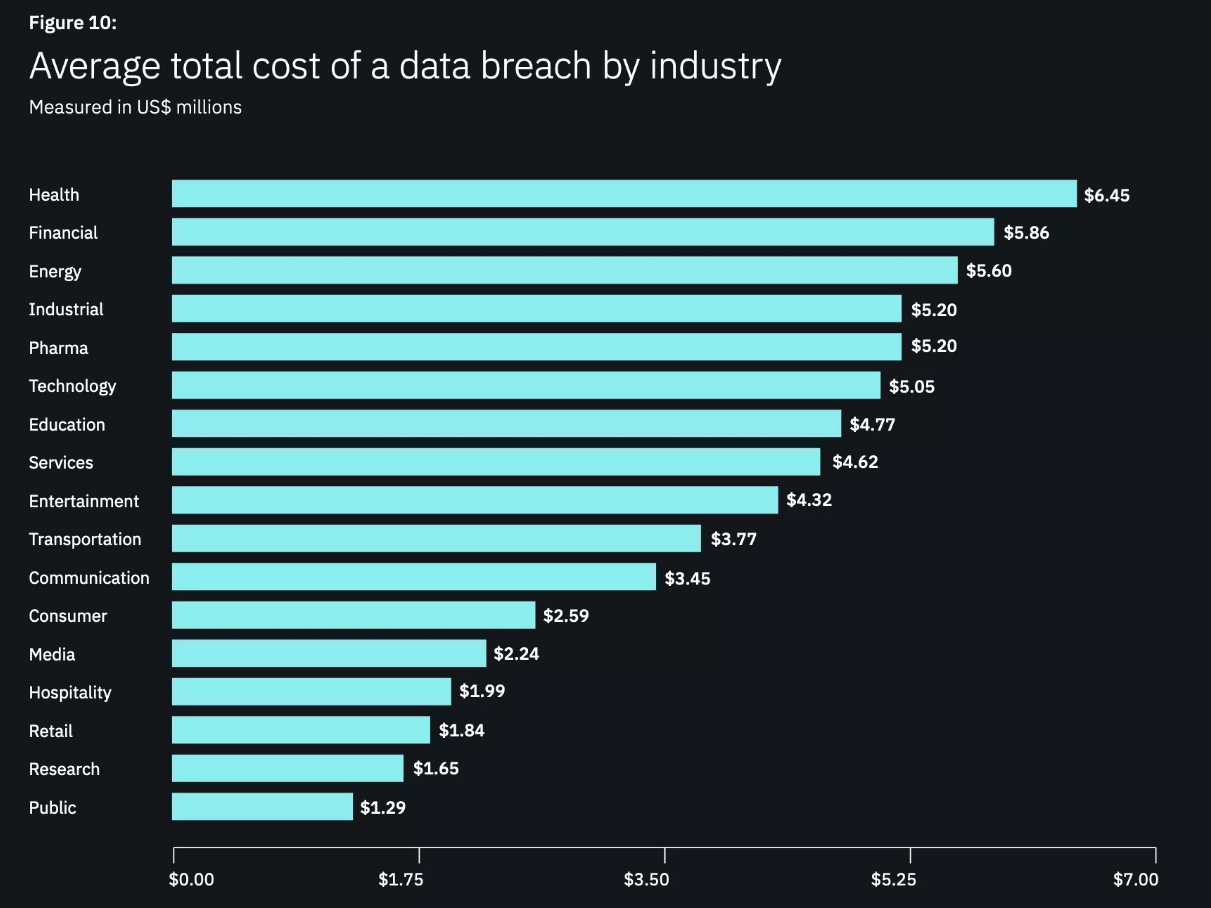

a fent felsorolt VoIP hackek mindegyike költséges a vállalkozások számára. Az ellopott rekordok átlagos költsége 242 dollár Az Egyesült Államokban. cégek-így drága és káros, ha áldozatul esik egy hack.

de ez nem minden rossz hír. A legtöbb VoIP sebezhetőség kiküszöbölhető jobb tudatossággal, rendszeres oktatással és proaktív lépésekkel, amelyeket belső csapata megtehet a védelem megerősítése érdekében.

itt van 11 legjobb gyakorlat, hogy fontolja meg, hogy megakadályozza a vállalkozás támadás alá.

válassza ki a megfelelő VoIP szolgáltatót

a biztonságos telefonrendszer a választott szolgáltatóval kezdődik. A gyenge szolgáltató megkönnyíti a hackerek számára, hogy beszivárogjanak a telefonhálózatba és hozzáférjenek a személyes adatokhoz.

ezért mindig ellenőrizze a biztonsági házirendet, mielőtt szerződést kötne bármely VoIP szolgáltatóval. Meg kell győződnie arról, hogy:

- ossza meg kötelezettségvállalásait a hálózat biztonsága és az ellenintézkedések vannak érvényben

- magyarázza el, hogyan kell jelenteni a biztonsági rés

- van egy cselekvési tervet, ha egy hack történik

- van akkreditációk, amelyek bizonyítják, hogy up-to-date a biztonság

- ossza meg a felelős biztonsági nyilvánosságra program

- mutassa be a helyes biztonsági gyakorlatokat

szánjon egy kis időt arra, hogy belemerüljön ebbe, és érdeklődjön a szolgáltatók tanúsítványairól. Ezeket az információkat kérésre meg kell tudniuk adni Önnek. Ha nem, lépjen tovább egy másik VoIP szolgáltatóhoz.

rendszergazdai hozzáférés ellenőrzése

a VoIP-infrastruktúrához való adminisztratív hozzáférés azt jelenti, hogy a felhasználó mindent ellenőrizhet, ami az üzleti telefonrendszerhez kapcsolódik. A felhasználó kezelheti a számlázást, csatlakozhat konferenciahívásokhoz, új vonalakat állíthat be, és költségesebb behatolásokhoz vezethet.

rendkívül óvatosnak kell lennie, hogy az alkalmazottak milyen adminisztratív hozzáférést kapjanak a VoIP telefonrendszeréhez.

mindenki hozzáférésének megadása növeli a social engineering támadás valószínűségét. Az emberek hibákat követnek el, de megfelelő engedélyekkel hatásuk korlátozott. Ez egyszerű, ne adjon adminisztratív ellenőrzést azoknak az embereknek, akiknek nincs rá szükségük.

minél több alkalmazottat kell meggyőzni, annál nagyobb a kockázata annak, hogy csalás áldozatává válik, és adminisztratív hozzáférést biztosít a hackernek a hálózatához.

VPN használata távoli hozzáféréshez

a Gartner jelentése szerint a vállalatvezetők 82% – A tervezi, hogy munkatársainak távolról is lehetővé teszi a munkát. Ezek a távoli munkatársak telefonon kommunikálnak munkatársaikkal és ügyfeleikkel, ami sebezhetővé teszi őket a VoIP hackeléssel szemben.

azonban egy virtuális magánhálózat (VPN) titkosítja ezeket a telefonhívásokat. A távoli csapat VPN-t telepít a munkaeszközeire—beleértve az okostelefont vagy a softphone-t is.

erős kapcsolatot hoz létre az eszköz és a telefonrendszer között, akárcsak az irodában. Hívásokat indítanak a biztonságos hálózatról, nem pedig az otthoni hálózatukról, amelynek saját biztonsági rései lehetnek.

ez szinte lehetetlenné teszi a hackerek számára, hogy lehallgassák a távoli munkaerő hívásait.

használjon VPN-t, és engedélyezze a végpontszűrést

a használt VPN-nek rendelkeznie kell a végpontszűrés engedélyezésével. Ez korlátozza a rosszindulatú webhelyekkel való kapcsolatot.

az olyan VPN-szolgáltatók, mint a Sophos és a Cisco, a végpontszűrés segítségével blokkolják a hálózat hozzáférését olyan webhelyekhez, amelyek rosszindulatú programokat tölthetnek le, vagy olyan információkat adnak át, amelyeket a hackerek felhasználhatnak Ön ellen, például nyilvános IP-címet.

ez erősíti a teljes hálózati kapcsolatot és az eszköz integritását. Kisebb a kockázata annak, hogy a személyzet tudatlanul meglátogat egy weboldalt, és veszélyezteti a telefonrendszer biztonságát.

ez is egy jó ötlet, hogy egy Wi-Fi biztonsági VPN, hogy biztosítsa a kapcsolatot a számítógépes bűnözők. Számos olyan megoldás létezik, amelyek biztosítják ezt a hozzáadott védelmi réteget. Az Aura — egy Wi-Fi biztonsági VPN-társaság-naponta mintegy 350 ezer rosszindulatú programot követ.

tesztelje hálózatát

nem szokatlan, hogy a kisvállalkozások egyszer beállítják VoIP rendszerüket, és soha többé nem nézik meg. Ez azonban veszélyezteti a VoIP-feltörést. Lehet, hogy a használt beállítás már nem olyan biztonságos, mint egykor volt.

a hálózat rendszeres ellenőrzése lehetővé teszi, hogy észrevegye a VoIP biztonságát. A rendszergazdáknak rendszeresen értékelniük kell a hozzáférést és a legjobb gyakorlatokat a kompromisszumok elkerülése érdekében.

például láthatja, hogy:

- azok a munkatársak, akik két évvel ezelőtt elhagyták a céget, még mindig rendelkeznek fiókokkal

- az adminisztrátori jelszavak két éve nem változtak

- a kapcsolati átjáró nem rendelkezik Transport Layer Security (TLS) vagy Real-time Transport Protocol (SRTP) szolgáltatással, ami azt jelenti, hogy a VoIP-hívások nincsenek titkosítva

az informatikai részlegnek éves biztonsági ellenőrzést kell végeznie. Ez a “behatolási teszt” szimulálja a hackert, és meghatározza, hogy a hálózat biztonságos-e. Az esetleges hiányosságokat a lehető leghamarabb felül kell vizsgálni és orvosolni kell.

hívás-és hozzáférési naplók figyelése

a hívásnapló a vállalkozás által kezdeményezett bejövő és kimenő hívások előzményei. Ez azonban nem csak értékesítési célokra hasznos. A hívásnaplókhoz való hozzáférés azt jelenti, hogy láthatja:

- az egyes hívások dátuma és időpontja

- hány hívást kezdeményez egy adott számra

- a hívások helye, mind az üzleti oldalon, mind az ügyfelek helyén.

könnyen látni, hogy a VoIP telefon rendszer már csapkodott ezekkel naplók. A hívásnaplók rendszeres figyelése azt jelenti, hogy megismerheti, hogy néz ki a “normális”. Bármilyen anomáliák, amelyek jelezhetik a hack lehet foltos—még mielőtt a hívás határértékek megállítani őket.

Hasonlóképpen egy hozzáférési napló megmutatja, hogy ki jelentkezett be a VoIP telefonrendszerbe. Ha szokatlan IP-címet észlel, vagy azt látja, hogy a rendszergazda 11 órakor jelentkezett be (amikor aludtak), észrevesz egy betolakodót.

figyelemfelkeltés az erős jelszavak körül

amikor beállítja a VoIP-megoldást, a Szolgáltató egy alapértelmezett jelszót ad meg az induláshoz. De elengedhetetlen, hogy a lehető leghamarabb megváltoztassa jelszavát az alapértelmezett beállításról.

de ez nem mindig elegendő a VoIP telefonrendszer biztosításához. Meg kell építeni a tudatosság körül erős jelszavakat a munkaerő. Kerülje a leggyakoribb jelszavakat, és ne ismételje meg ugyanazokat a kombinációkat.

a jelszó ismételt használata, az úgynevezett hitelesítő adatok kitöltése azt jelenti, hogy egy hacker hozzáférhet más platformokhoz, ha feltörik ezt, és fordítva. Ha ki tudják találni az ügyfélszolgálati ügynök Facebook jelszavát, akkor ugyanezt a kombinációt próbálják ki a VoIP telefonrendszerén. Az egyes VoIP-fiókok jelszavainak teljesen egyedinek kell lenniük.

ezenkívül a minimális karakterkorlátnak való megfelelés érdekében a speciális elemeket tartalmazó kódok helyett a hosszabb kódokra kell törekedni.

a felkiáltójelekkel, nagybetűkkel és speciális karakterekkel ellátott összetett jelszavakat nehéz megjegyezni. A személyzet felírhatja őket cetlikre, vagy elmentheti őket e—mailjükbe-mindkettőt viszonylag könnyű megtalálni a hackerek számára.

a Black Hills biztonsági szakértői azonban hosszú jelszavak létrehozását javasolják. Nehezebb és hosszabb feltörni egy 20 karakteres jelszót, mint egy nyolc karakteres jelszót. És így könnyebb emlékezni.

így megnehezíti a hackerek számára, hogy hozzáférjenek a VoIP rendszeréhez. Az alapértelmezett, nem biztonságos jelszó nem várja meg a feltörést.

kétfaktoros hitelesítés használata

manapság egy erős jelszó nem elég elrettentő egy hacker számára. Nem lehetetlen, hogy az okos, tapasztalt hackerek feltörjék a jelszót-ezért miért kell kétfaktoros hitelesítéssel rendelkeznie a VoIP telefonrendszeréhez.

a kétfaktoros hitelesítés újabb biztonsági réteget ad a jelszavához. A felhasználóknak hitelesíteniük kell bejelentkezésüket:

- felvétel magukat mondván egy titkos kódot

- szkennelés egy QR—kódot egy hitelesítő app

- az ujjlenyomat-azonosító

az egyik ilyen további hitelesítési funkciók, hackerek nem lesz képes hozzáférni a VoIP megoldás-akkor is, ha a jelszót. Csak a megfelelő második lépcsős hitelesítő adatokkal rendelkező emberek juthatnak be.

a vonat a csapat kiberbiztonsági

csak egy biztonsági lyuk a telefon rendszer hagylak kitéve a VoIP hack. Ugyanez a koncepció vonatkozik a személyzetre is: egy képzetlen személyzet hibát követhet el, ami drága adatsértést okoz az üzleti telefonrendszerben.

amikor felszáll a személyzetére, adjon egy mini-oktatást a kiberbiztonságról. Magyarázza el az erős jelszó fontosságát, telepítsen egy VPN-t az eszközére, és oktassa őket a VoIP-hackek különböző típusairól.

de ne feledje: a biztonság nem egy egyszeri munka. Tegye prioritássá a kiberbiztonsági képzés ütemezését a csapattagok számára, hogy ne lazuljanak el.

rendelkezik mobileszköz-kezelési Szabályzattal

tudta, hogy az üzleti szakemberek 59% – a legalább három eszközt használ munka közben? A személyzet lehet, hogy a személyes eszközök, vagy egy másik laptop, az irodába. Minden ilyen eszköz kell up-to-par biztonsági bölcs.

győződjön meg arról, hogy a személyzet személyes eszközei nem okoznak lyukat a telefonrendszeren—különösen, ha ezeket az eszközöket üzleti VoIP-hívások kezdeményezésére használják. Ezt megteheti egy mobileszköz-kezelési házirenddel, amely olyan részletekkel rendelkezik, mint:

- titkosított hangbeszélgetésekhez minden személyes eszközt csatlakoztatni kell a Wi-Fi hálózathoz

- a mobil eszközön lévő szoftvernek naprakésznek kell lennie, ha üzleti célokra használják

- minden okostelefonnak ujjlenyomat-azonosítóval kell rendelkeznie az eszköz feloldásához

- a személyzetnek azonnal jelentenie kell az ellopott vagy rosszul elhelyezett eszközöket

a hackerek egyre okosabbak, és egyre több eszközhöz férnek hozzá, hogy hozzáférjenek az üzleti Telefonrendszeréhez. Néha a házon belüli biztonsági taktikája nem elég erős ahhoz, hogy megakadályozza őket.

mindig rendelkeznie kell adatsértési elhárítási tervvel, függetlenül attól, hogy milyen erős a biztonsági intézkedése. Ez a dokumentum felvázolja, mit fog tenni támadás esetén. Nem fogsz rohangálni, mint egy fej nélküli csirke, azon tűnődve, hogy mit kell tennie—ami növeli az egész hack stresszét.

egy katasztrófaelhárítási terv is jól jöhet. A kutatások azt mutatják, hogy a kisvállalkozások 40% – a nem nyit meg újra egy súlyos katasztrófa után. De a lépések megtétele annak érdekében, hogy felvázolja, mit fog tenni, minimalizálja annak esélyét, hogy az adatok megsértése után a tiéd alá kerüljön.

Az Ön VoIP Szolgáltatója Elvégzi A Részét?

mint látható, számos műveletet tehet a VoIP telefonrendszer biztonságosabbá tétele érdekében. De néha az adatok megsértése a Szolgáltató hibáinak eredményeként történik.

íme hét módszer annak megerősítésére, hogy a szolgáltató elvégzi-e a részét.

ellenőrizze az akkreditációkat (például a HIPAA-megfelelést)

a VoIP-szolgáltatók rövid listájának legegyszerűbb módja annak ellenőrzése, hogy rendelkeznek-e akkreditációval. Ezek olyan tanúsítványok, amelyek igazolják, hogy a választott szolgáltató megfelel az ipari szabvány biztonsági előírásainak.

ha vállalkozása meghatározott iparágakban működik, akkor a VoIP-szolgáltatónak is megfelelő akkreditációval kell rendelkeznie. Vegyük például az egészségügyet, ez az iparág a legtöbb kibertámadással, mert a hackerek rengeteg érzékeny, személyes adathoz férnek hozzá.

az egészségbiztosítási hordozhatóságról és elszámoltathatóságról szóló törvény (HIPAA) célja, hogy segítse a vállalkozásokat az egészséggel kapcsolatos adatok biztonságában. Alapvető biztonsági szintként működik, amelyet minden vállalkozásnak rendelkeznie kell, ha betegrekordokat tárol. A VoIP szolgáltatónak HIPAA-kompatibilisnek kell lennie, ha ebben az ágazatban van.

keresse meg a Behatolásmegelőző rendszereket

a Behatolásmegelőző rendszer azt teszi, amit a tin-en mond: megakadályozza, hogy a hackerek feltörjék a VoIP telefonrendszert. Ellenőrizze, hogy szolgáltatója ezt kínálja-e.

általában két részből áll:

- VoIP forgalomkövetés: a VoIP telefonszolgáltatónak képesnek kell lennie a telefonhálózat forgalmának nyomon követésére. A túl sok bejövő hívás DDoS támadás lehet. Ennek a forgalomnak a figyelése blokkolhatja a hívásokat, mielőtt a hálózat túlterhelődik és leáll.

- riasztások gyanús tevékenységekre: a VoIP-feltörés figyelmeztető jelei lehetnek hívások beáramlása, több nemzetközi hívás vagy más eszközökről történő bejelentkezés. Keressen egy VoIP szolgáltatót, amely figyelmezteti Önt, ha ezek a dolgok megtörténnek, így eltávolíthatja a kockázatot.

keresse meg a hívás titkosítását

a hackerek nem biztonságos internetkapcsolaton keresztül férhetnek hozzá a VoIP rendszeréhez. Miután bejutottak a Wi-Fi hálózatba, lehallgathatják az összes hálózati forgalmat, beleértve az irodájába érkező és onnan érkező hívásokat is.

a Transport Layer Security (TLS) elrejti az adatközpontból a VoIP-eszközökre továbbított adatokat. Azt is hitelesíti, hogy a hívás mögött álló személy az, akire számít, nyilvánvalóbbá teszi, amikor a hívó fél azonosítóját meghamisítják.

a titkosított hangbeszélgetések további biztonsági réteget adnak az internetkapcsolatnak. A VoIP-szolgáltató TLS-jével szinte lehetetlen, hogy egy hacker felvegye a telefonhálózaton áthaladó hívásadatokat.

frissítse a firmware-t VoIP-eszközökön

szinte minden üzleti szoftver rendszeresen frissít. Ezek a frissítések a tényleges firmware-hez új funkciókat engedhetnek ki, javíthatják a hibákat—és ami még fontosabb, javíthatják a biztonsági lyukakat.

nagyon fontos, hogy győződjön meg arról, hogy a firmware a VoIP szolgáltató kellékek mindig naprakész. Ellenőrizheti, hogy a Szolgáltató telepíti-e ezeket a frissítéseket az Ön számára. De ha nem, akkor képesnek kell lennie arra, hogy jelentkezzen be online fiókjába, és manuálisan tegye meg.

ne felejtse el ezt megtenni az összes VoIP-eszközön is. Az egyik gyenge, régi firmware-rel futó eszköz lehet a lyuk, amelyre a hackereknek szükségük van a telefonrendszer vezérléséhez.

ellenőrizze a VoIP híváskorlátozási opciókat

korábban említettük, hogy az egyik leggyakoribb VoIP Hack A hívóazonosító hamisítása. Ez akkor történik, amikor egy hacker hozzáférést kap a VoIP hálózatához, és a fiókját drága távolsági hívások kezdeményezésére használja.

a VoIP-szolgáltató azonban segíthet a támadások elleni védelemben. Ellenőrizze azokat a funkciókat, amelyek korlátozzák a hívásokat:

- napszak

- eszköz

- felhasználó

így a hívások nagy beáramlása azonnal megjelölésre kerül. A hackerek segítségével az adatokat, hogy a távolsági hívások foltos (és blokkolt), mielőtt rack-up bármilyen hatalmas számlákat.

a VoIP hackek megelőzhetők

a VoIP egy biztonságos telefonrendszer, amely megbízhatóbb és modernebb, mint egy hagyományos telefonrendszer. De mivel mindent a felhőben tárol, extra biztonsági funkciókra van szüksége, hogy megbizonyosodjon a Beállítás biztonságáról.

nincs jobb idő, mint most, hogy ellenőrizze, hogy a VoIP telefon rendszer légmentes. A legkisebb biztonsági rés is felfedheti adatait a hackerek számára, akik felhasználhatják ezeket az információkat Ön és ügyfelei ellen.

de ne feledje, hogy a választott szolgáltató ugyanolyan fontos, mint az óvintézkedések.

itt, a Nextiva-nál a felhőalapú PBX rendszerünk rendelkezik az említett biztonsági funkciókkal és még sok mással. Ráadásul a hálózatunkat nyolc katonai szintű adatközpont támogatja. Azt mondani, hogy elkötelezettek vagyunk a biztonság iránt, enyhe kifejezés.

Julie Bai a Nextiva termékmenedzsere, ucaas evangélista, bika nélküli kommunikátor és fordító az emberek számára, kutyabarát és egy imádnivalóan aktív fiú anyja.