miten tunnistaa ja suojautua Päivitetyiltä Flashback-haittaohjelmilta

Jaa

Apple on julkaissut Java-kirjastojensa päivitykset Mac OS X 10.7 Lionin ja 10.6 Snow Leopardin käyttäjille (katso ”Java for OS X Lion 2012-001 ja Java for Mac OS X 10.6 Update 7,” 3. huhtikuuta 2012). Päivitykset tuovat Java runtime-Moottorin versioon 1.6.0_31 ja korjaavat useita haavoittuvuuksia Java-versiossa 1.6.0_29, ” joista vakavin voi sallia epäluotettavan Java-sovelman mielivaltaisen koodin suorittamisen Java Sandboxin ulkopuolella.”What those release notes are not say is that the vulnerabilities in the wild were beautiful in a new variant of the Flashback malware (KS.” Beware

the Morphing Flashback Malware, ” 27 February 2012).

Significant Infection Rates — a Russian antivirus developer, Doctor Web, says their research showes more than 550,000 Macs have been infected after users visited Trouble websites that contains JavaScript code to activate a malicious Java applet. Doctor Webin Sorokin Ivan nosti myöhemmin tviitissään arvion yli 600 000: een.

vaikka emme ole nähneet Doctor webistä mitään aiemmin, kysymys siitä, keitä he ovat, nousi esiin makupaloja käsittelevässä jutussa, jossa turvallisuusanalyytikko Brian McNett sanoi:

kuulin tohtori webistä ensimmäisen kerran, kun niihin viitattiin, Sorokin Ivan vastasi myöhemmin Twitterin kautta F-Securen Tutkimusjohtajalle Mikko Hypposelle. Tiedän ja luotan Mikkoon. Hän käyttää luotettavia lähteitä. Doctor Web näyttää olevan venäläinen porukka, jolla on pitkälti venäläinen asiakaskunta, joten ei olisi epätavallista, että heidän maineensa olisi tuntematon muualla. Heidän keskeinen havaintonsa on, että Flashback käyttää saastuneen koneen MAC-osoitetta Käyttäjäagenttina, kun se muodostaa yhteyden sen komento-ja ohjauspalvelimeen. Tämä on ainutlaatuinen kuvio, jonka avulla he voivat seurata infektioita ennen muita. Heidän uskottavuuttaan lisää se, että he jakoivat tämän havainnon julkisesti yhdessä tietojensa kanssa.

Mikko Hypponen sanoi twiitissään, että F-Secure on keskustellut lääkäri Webin kanssa ja että tartuntaluvut näyttävät aidoilta. Ja Kaspersky Labs on nyt toimittanut riippumattoman vahvistuksen siitä, että Doctor Web numerot ovat kohtuullisia ja itse asiassa Macit.

Mac-tietoturvayhtiö Integon mukaan Flashbackin saastuttamissa Maceissa ei ole muita oireita kuin yhteydenpito Flashbackin komento-ja hallintapalvelimiin, jotka voitaisiin havaita verkon seurantatyökaluilla. Vaikka emme ole nähneet vahvistusta tälle viimeaikaisilla Flashback-versioilla, Flashbackin aiemmat versiot yrittivät kaapata käyttäjänimiä ja salasanoja ruiskuttamalla koodia verkkoselaimiin ja muihin verkkosovelluksiin, kuten Skypeen. Tällaisissa tapauksissa, vaikuttaa ohjelmat taipumus kaatua usein. Tietoturvayhtiö Sophos sanoo, että salasanojen varastamisen ohella Flashback voi myös myrkyttää hakukonetuloksia tehdäkseen

mainoshuijauksia (lisäämällä vilpillisesti klikkausnopeutta) tai ohjatakseen uhreja edelleen haitalliseen sisältöön (vaikka se tuntuu tarpeettomalta, jos Mac on jo vaarantunut).

huolestuttavampaa on, että Intego kertoo nähneensä takaumasta kymmeniä variantteja viime viikkoina, mikä viittaa siihen, että takaumien takana olevat ohjelmoijat muokkaavat sitä nopeasti välttääkseen paljastumisen ja hyödyntääkseen uusia haavoittuvuuksia. Tämä voi tehdä vanhentuneita neuvoja estää, havaita, ja poistamalla takauma. Sivuhuomautuksena Intego kertoo myös, että sillä on todisteita siitä, että Flashbackin loivat samat ihmiset, jotka loivat Macdefenderin vuonna 2011 (Katso ”Beware Fake

MACDefender Antivirus Software,” 2.toukokuuta 2011 ja ”Apple vastaa yhä vakavampaan MacDefender-tilanteeseen”, 25. toukokuuta 2011).

tunnista Takaumatartunta-mistä siis tiedät, onko sinulla tartunta? Tietoturvayritys F-Secure julkaisi ohjeet nykyisten Flashback-tartuntojen havaitsemiseksi; ohjeet sisältävät myös poistovaiheet, joiden avulla voisimme estää muita kuin edistyneitä käyttäjiä yrittämästä.

tästä huolimatta tunnistus perustuu seuraavien defaults read komentojen antamiseen terminaalissa (F-Secure ehdottaa vain ensimmäistä ja viimeistä; muut laajentavat tekniikkaa Safarista Google Chromeen, Firefoxiin ja iCab: hen). Jokaisessa tapauksessa, jos näet” ei ole olemassa ” lopussa vastauksen kunkin komennon, et ole saanut tartuntaa. (Komento defaults read on täysin turvallinen — se vain yrittää selvittää, onko tietoja olemassa.plist-tiedosto kunkin sovelluspaketin sisällä.)

defaults read /Applications/Safari.app/Contents/Info LSEnvironment

defaults read /Applications/Google\ Chrome.app/Contents/Info LSEnvironment

defaults read /Applications/Firefox.app/Contents/Info LSEnvironment

defaults read /Applications/iCab\ 4/iCab.app/Contents/Info LSEnvironment

defaults read ~/.MacOSX/environment DYLD_INSERT_LIBRARIES

yksinkertaisempaa lähestymistapaa varten Real Studio Developer Magazinen julkaisija Marc Zeedar on kirjoittanut yksinkertaisen Test4Flashback-sovelluksen, joka kiteyttää defaults read – tarkistukset ja esittää dialogin, joka kertoo, onko sinulla tartunta vai ei. Se ei yritä tehdä mitään poistamista ollenkaan.

suojaudu Takaumalta — sillä välin, jos käytät 10.7 Lionia etkä ole vielä asentanut Javaa, odota, ellet tarvitse sitä. Jos olet asentanut Javan Lioniin tai käytät 10.6 Snow Leopard, asenna välittömästi Applen Java-päivitykset ohjelmistopäivityksen kautta estääkseen tartunnan tästä nimenomaisesta Flashback-versiosta. Ja vaikka Java-asennuksen poistaminen on vaikeaa, voit poistaa sen käytöstä joko järjestelmän laajuisesti tai yksittäisissä selaimissa (Flashback perustuu täysin verkkopohjaisiin hyökkäyksiin, sikäli kuin olemme tietoisia).

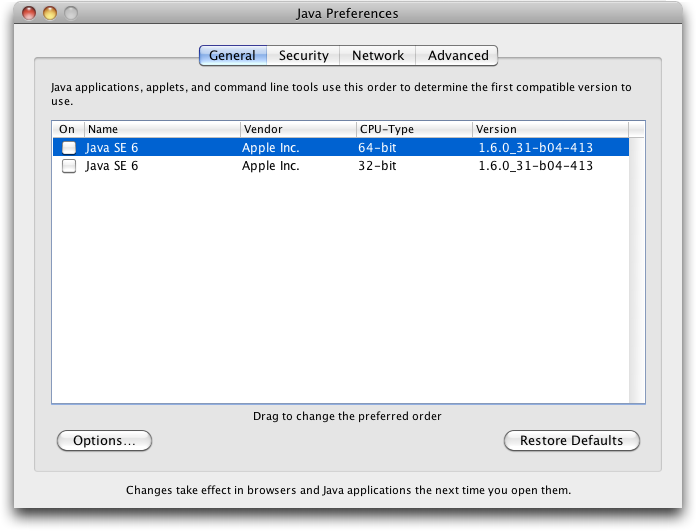

- jos haluat poistaa Javan kokonaan Macista, avaa Java Preferences utility-ohjelma kohdassa

/Applications/Utilitiesja poista valintaruudut. Älä tee tätä, jos käytät Crashplania tai jotain muuta Java-pohjaista ohjelmistoa, mukaan lukien joitakin Adobe-sovelluksia! -

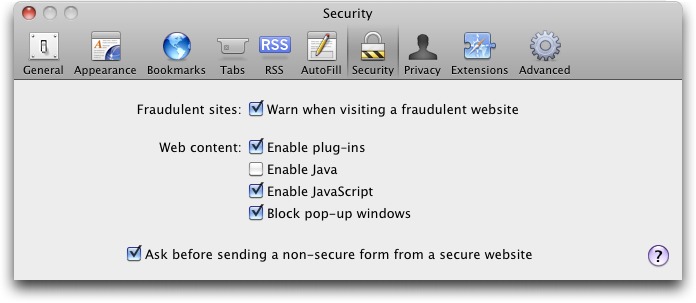

jos haluat poistaa Javan käytöstä Safarissa, valitse Safari > Preferences ja sammuta Java Suojausruudussa.

-

jos haluat poistaa Javan käytöstä Google Chromessa, Kirjoita

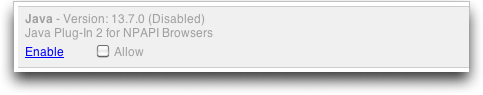

about:pluginsosoiteriville, selaa alaspäin ja napsauta Poista käytöstä-linkkiä Java Plug-in 2 For NPAPI-selaimille. -

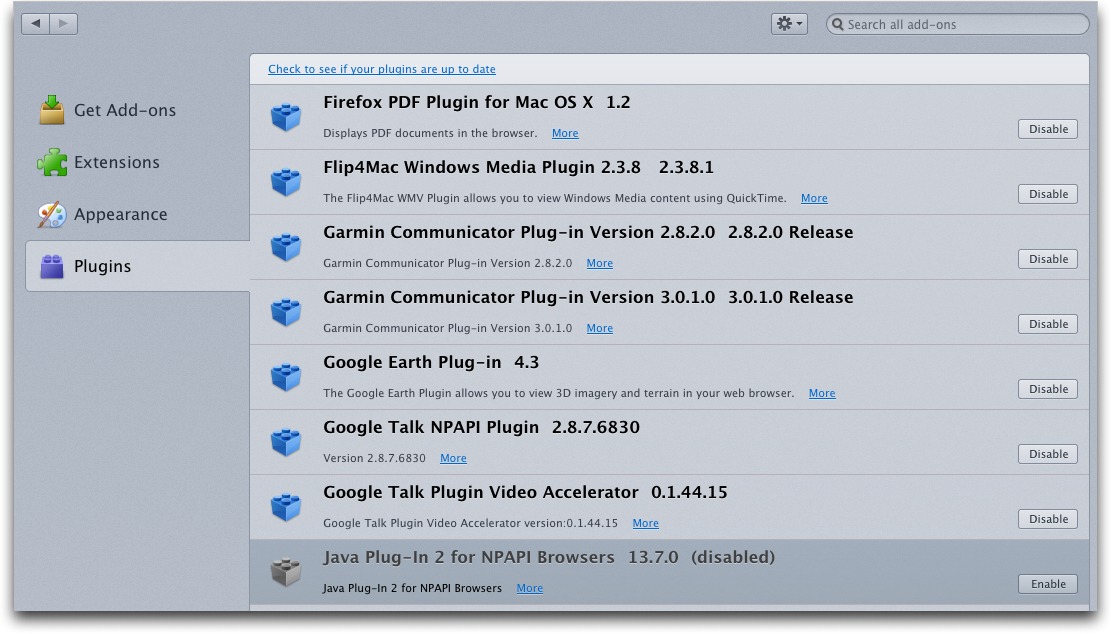

jos haluat sammuttaa Javan Firefoxissa, valitse Työkalut > lisäosat, Napsauta Plugins-välilehteä ja poista Java Plug-in 2 käytöstä NPAPI-selaimissa.

jos sinun täytyy käyttää Javaa vain satunnaisesti, harkitse sen jättämistä käyttöön selaimessa, jota harvoin käytät, ja luota kyseiseen selaimeen niille tietyille sivustoille — kuten Web conferencing — työkaluille-jotka vaativat Javaa.

Integon Virusbarrierin kaltaisten virustorjuntaohjelmien asentaminen tarjoaa myös suojaa sekä ohjelmiston perustoiminnallisuudelta että siksi, että Flashback-haittaohjelma ei asenna itseään, jos se havaitsee tiettyjä virustorjuntaohjelmia.

lopuksi on syytä huomata, että jotkin Flashbackin muunnelmat madaltavat tiensä Mac-tietokoneille, eivät hyödyntämällä Java-haavoittuvuuksia, vaan huijaamalla käyttäjiä syöttämään järjestelmänvalvojan salasanan. Ainoa tapa, jolla voit suojautua tällaiselta huijaukselta, on suhtautua epäilevästi kaikkiin salasanapyyntöihin, jotka eivät ole suoraan vastaus juuri tekemääsi toimeen, kuten uuden ohjelmiston asentamiseen, jonka latasit tarkoituksella.

ole varovainen siellä.