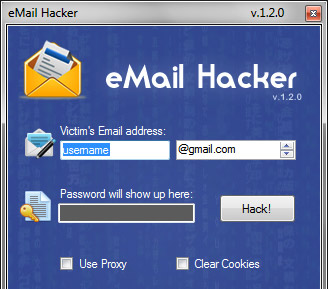

Esta herramienta se utiliza para hackear cuentas de correo electrónico de Gmail/Outlook

Una aplicación inusual de la que vamos a hablar hoy es un software de hackeo de correo electrónico que algunos grupos anónimos de hackers no tan éticos desarrollaron recientemente.

Una aplicación inusual de la que vamos a hablar hoy es un software de hackeo de correo electrónico que algunos grupos anónimos de hackers no tan éticos desarrollaron recientemente.

Lo que han hecho es, con el uso de una herramienta especial de vulnerabilidad de servidor que normalmente usan los técnicos que trabajan en compañías de alojamiento de servidores, esos hackers la usaron para detectar lagunas dentro de los clientes de proveedores de correo electrónico. Por lo tanto, las redes que ofrecen servicios gratuitos como Outlook, Gmail, iCloud, GMX, AOL, Yahoo y otros utilizan un sistema muy similar dentro de su base de datos SQL central. Y debido a esto, los hackers lo usaron como una ventaja para crear su exploit para que la contraseña del correo electrónico pudiera ser hackeada fácilmente.

De todos modos, para examinar a fondo este software o incluso descargarlo, puede buscarlo en su sitio web.

Incluso lo han hecho compatible con sistemas operativos de teléfonos inteligentes con Android e iOS, por lo que en cualquier dispositivo en el que desee instalarlo, no puede perderse.

Tenga en cuenta que no aprobamos ni enfocamos a nadie en usar esta herramienta para hackear cuentas privadas de otros sin el conocimiento de alguien. Está fuertemente prohibido usar este programa para colarse dentro del perfil de correo electrónico de alguien sin permiso.

Esta aplicación solo debe usarse como solución de recuperación de contraseñas. Lo que significa que solo si eres la persona que olvidó su contraseña de inicio de sesión o si tu cuenta se vio comprometida.

La segunda razón por la que decidimos publicar este artículo es para advertir a las personas y mostrarles cómo cualquier cosa en Internet es vulnerable y podría romperse fácilmente. Por lo tanto, no se recomienda confiar en nadie y siempre debe compartir su información confidencial con la mayor precaución mientras está en línea.

Aparte de este software de búsqueda de contraseñas de correo electrónico, hay muchas herramientas similares en la web para otros clientes o incluso dispositivos informáticos. Herramientas como keyloggers o RATs (Herramienta de Administración Remota) existen desde hace más de una década y pueden infectar fácilmente su PC si no está lo suficientemente protegido. Incluso si eres (En caso de que seas un novato en la computadora) un hacker experto puede incluso encontrar una manera de espiar tu computadora, teléfono móvil o cierta cuenta en línea.