Contraseña de cracking usando Cain y Abel

- Himanshu

- 21 Feb 2016

Descifrar la contraseña usando el rastreador de Caín y Abel:

Este es el cuarto tutorial de Caín y Abel. En este tutorial, sabremos más sobre la función de rastreo de contraseñas de Cain y Abel. Usaremos el envenenamiento APR para mostrar el nombre de usuario y las contraseñas de los usuarios conectados a una sola red. Para ello, debe tener un módem de red válido en su sistema. Comencemos a descifrar la contraseña usando Cain.

Otros tutoriales de esta serie:

- Caín y Abel: Tutorial básico

- Cómo Configurar Caín y Abel

- Recuperar contraseñas perdidas a través de Caín y Abel

En primer lugar, configuremos Caín y Abel para que funcione correctamente con nuestro PC. Abra cain y Abel y haga clic en Configuración. En la pestaña sniffer, haga clic en su módem válido. Si no sabe qué módem está utilizando, puede hacer clic en cualquiera de los módems de esa lista. Si no funcionó, puede probar con otro módem.

Pasos para Descifrar la contraseña usando Caín y Abel:

1: En primer lugar, active el botón rastreador en la esquina izquierda de Caín y Abel.

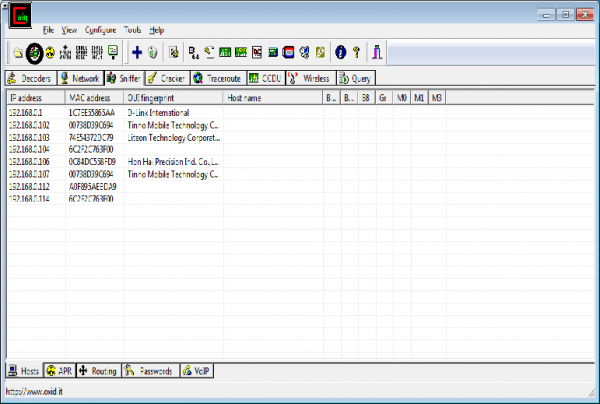

2: Ahora ve a la pestaña rastreador y haz clic en el botón+. Haga clic en Aceptar.

Esto le mostrará las direcciones IP conectadas a la red. El primer ID de dirección IP de su Módem.

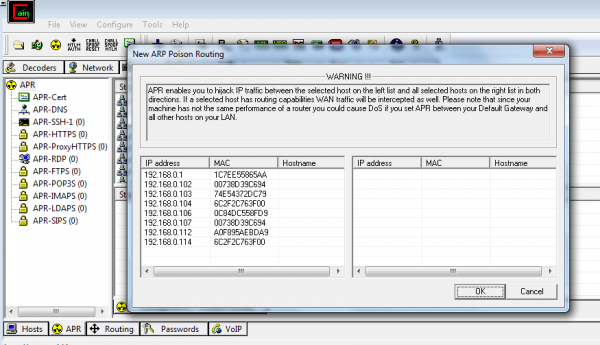

3: Ahora vaya a APR y haga clic en el botón+. Haga clic en cada dirección IP de la izquierda, una por una, seleccione todas las direcciones IP de la izquierda y haga clic en Aceptar. Ahora ha agregado toda la dirección IP disponible en su red al rastreador. Ahora estamos listos para un envenenamiento por APR.

4: Haga clic en el botón de envenenamiento APR en la esquina izquierda junto al botón sniffer. Esto comenzará a envenenar las direcciones IP que agregamos hace un tiempo.

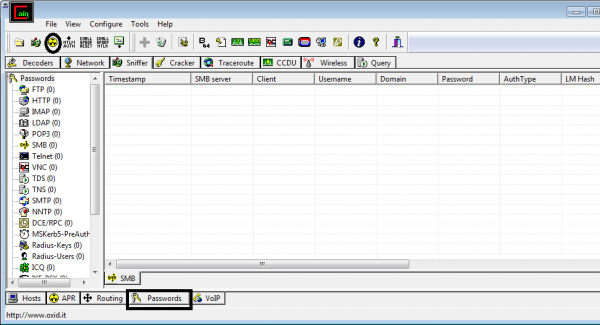

5: Vaya a la pestaña de contraseña a continuación. Comenzará a mostrar el nombre de usuario y la contraseña de los usuarios cuyos paquetes han sido interceptados por el rastreador. Puede verificar diferentes categorías como FTP POP3, etc. estas son categorías de protocolos que han sido utilizados por otros usuarios.